Приватність у блокчейні: від «можливо, ні» до «обов’язково»

Автор: ChainUp Investment

1. Вступ

У 2025 році приватність у блокчейні зазнала масштабної переоцінки. Варто зазначити, що під впливом відродження усвідомлення приватності в галузі та значних проривів у криптографічних технологіях Zcash отримав суттєве цінове відкриття, зокрема завдяки таким технологіям, як нульові знання (ZKPs), багатосторонні обчислення (MPC), довірчі виконавчі середовища (TEE) та повністю гомоморфне шифрування (FHE).

- ZKPs: метод доведення ефективності твердження без розкриття будь-якої додаткової інформації, що дозволяє користувачам публічно ділитися доказами знань або правом власності без розкриття деталей.

- MPC: криптографічний протокол, що залучає кілька сторін, які шляхом розбиття даних на “секретні фрагменти” спільно обчислюють дані. Жодна сторона не має доступу до повних даних.

- TEE: апаратне рішення, що являє собою безпечний “чорний ящик” у процесорі, ізольований для обробки даних під час їх використання.

- FHE: схема шифрування, що дозволяє безпосередньо виконувати обчислення над зашифрованими даними без розшифрування.

Ринок перейшов від “анонімності” до “конфіденційності”, що є необхідною функціональною умовою для прозорих блокчейнів.

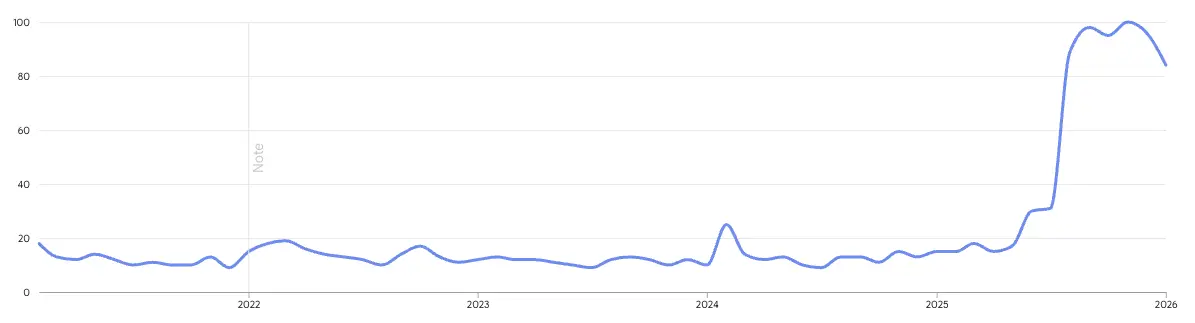

У четвертому кварталі 2025 року інтерес до приватності у блокчейні стрімко зріс, джерело: Dexu

1.1. Парадокс приватності

Історія криптовалют із приватністю починається ще з 2012 року, коли Bytecoin запустив CryptoNote, що пропонує технологію кільцевих підписів, яку згодом у 2014 році застосувала Monero. Коротко кажучи, приватність у криптовалютах — не нова концепція, але на ранніх етапах вона переважно була ідеологічним прагненням або засобом уникнення контролю, а також каналом для зловмисників, що ухиляються від моніторингу. Проблеми з приватністю у блокчейні раніше були зумовлені трьома основними факторами: незрілістю технологій, фрагментацією ліквідності та регуляторною ворожістю.

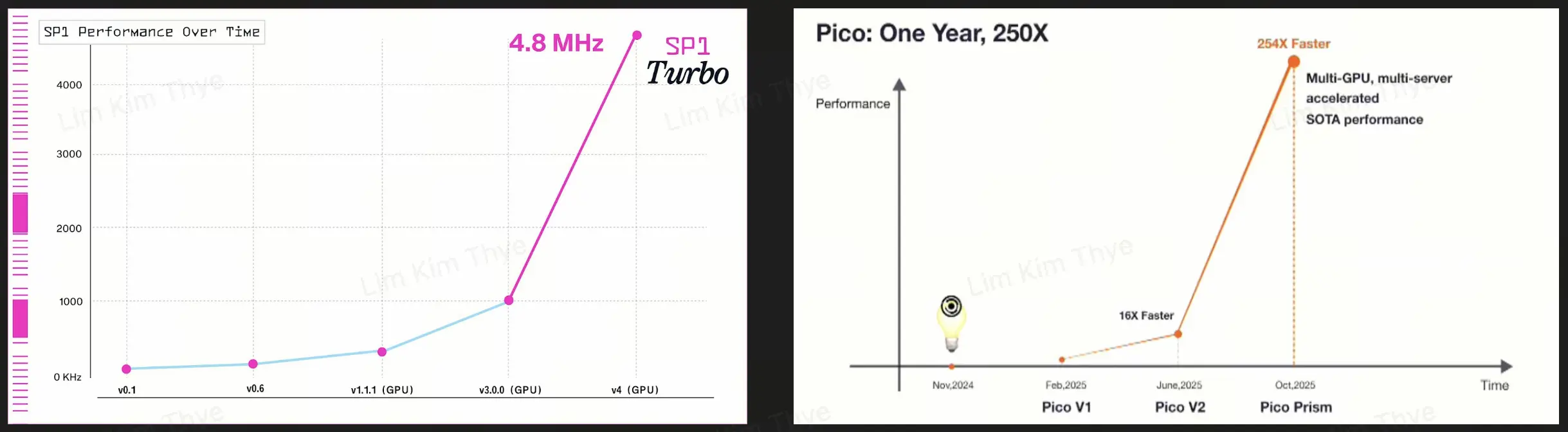

Історично криптографічні технології стикалися з високими затримками та низькою ефективністю витрат. Сьогодні інструменти розробки, такі як Cairo (zkDSLs) та бекенд Halo2, що стрімко зростають, дозволяють широкому колу розробників використовувати ZKPs. Тенденція створення zkVM (нульовізуальні машини) на стандартних наборах інструкцій, таких як RISC-V, робить цю технологію масштабованою та модульною для різних застосувань. MPC більше не обмежується лише розбиттям приватних ключів — за допомогою MP-SPDZ підтримуються арифметичні (додавання/множення) та булеві (XOR/AND) схеми, що дозволяє універсальні обчислення. Прогрес GPU також сприяє цим технологіям: H100 і Blackwell B200 вже підтримують конфіденційні обчислення, що дозволяє запускати моделі штучного інтелекту у TEE. Головна перешкода FHE — затримка ініціалізації (self-bootstrapping), тобто час “оновлення” шуму для продовження обчислень, — зменшилася з приблизних 50 мс у 2021 році до менш ніж 1 мс у 2025 році, що дозволяє запускати реальні часом зашифровані смарт-контракти.

Ітерації та продуктивність zkVM, джерело: Succinct, Brevis

Крім того, приватність зазвичай ізольована у конкретних блокчейнах, що змушує користувачів переходити між ланцюгами для анонімності, що є високовартісним у плані комісій та можливих втрат капіталу. Зараз протоколи, такі як Railgun, можуть безпосередньо інтегруватися з DeFi-додатками, пропонуючи приватність як захист від сліпих угод та MEV. Протоколи Boundless, Succinct, Brevis та подібні надають ZKP як сервіс (ZKPs-as-a-Service), а Arcium і Nillion допомагають створювати застосунки з приватністю, що використовують MPC, а Phala і iExec виконують обчислення даних у TEE без виходу за межі блокчейну. Нарешті, Zama і Octra забезпечують нативну обробку FHE.

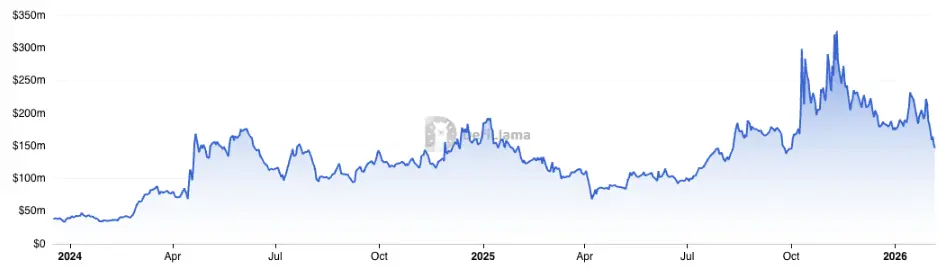

TVL Railgun, джерело: DefiLlama

На ранніх етапах прозорість блокчейну була необхідною для легітимності. Справжні розробники повинні були триматися подалі від хакерів, відмивачів грошей та інших зловмисників. У такому середовищі функції приватності швидко стали інструментом для недобросовісних учасників. Проекти на кшталт Tornado Cash, хоча й здобули популярність серед користувачів, що цінують приватність, фактично ставали засобом для приховування незаконних операцій, що ускладнювало доведення їхньої чесності. Це спричинило регуляторні репресії: біржі заморожували кошти з міксерів і знімали з обігу підозрілі приватні токени. Венчурні інвестори та інституційні фонди відмовлялися тримати їх через побоювання регуляторів. Приватність у блокчейні стала “злочинною” функцією. Зняття санкцій з Tornado Cash у 2025 році змінило ситуацію. Галузь зосередилася навколо концепції “регульованої приватності”, розробляючи “видимі дані”, що дозволяє користувачам розкривати походження своїх коштів шляхом надання “ключів для перегляду” аудиторам або регуляторам. Аналогічний підхід застосовується у Tornado Cash і Zcash.

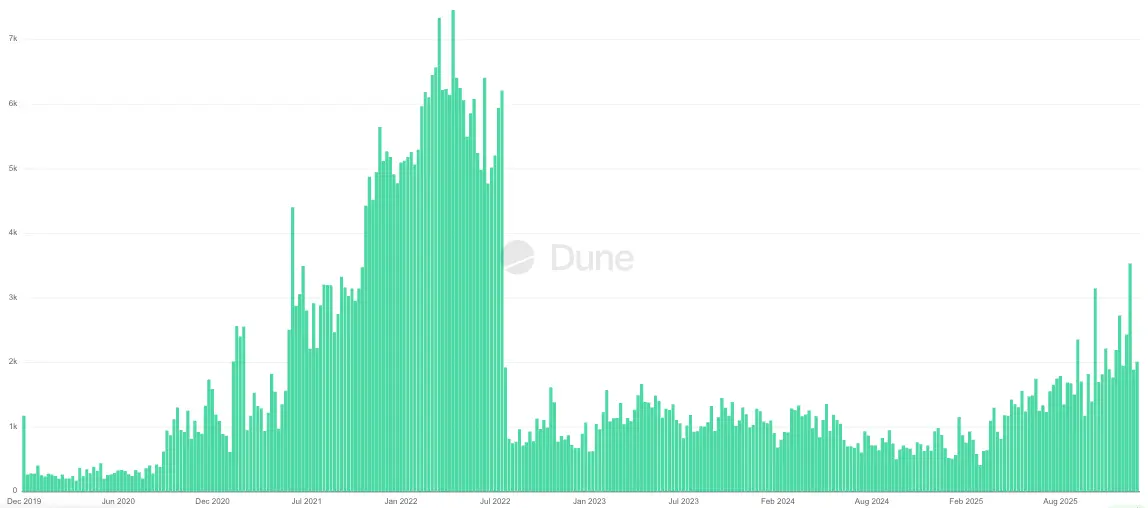

Значний вплив санкцій на потоки коштів Tornado Cash, джерело: Dune

2. Поточні застосування технологій приватності

Перші труднощі не означають, що приватність не важлива. Запитайте себе: “Чи хотіли б ви, щоб ваша покупка кави сьогодні стала відомою протягом усіх 10 років вашої інвестиційної історії?” Більшість відповіли б “ні”, але саме так працює сучасний блокчейн. З розвитком крипто-законодавства та залученням нових інституцій, ці нові гравці починають переосмислювати цю проблему. На щастя, у 2025 році впровадження технологій приватності здебільшого зумовлене функціональною корисністю, а не ідеологією.

2.1. Маскування транзакцій

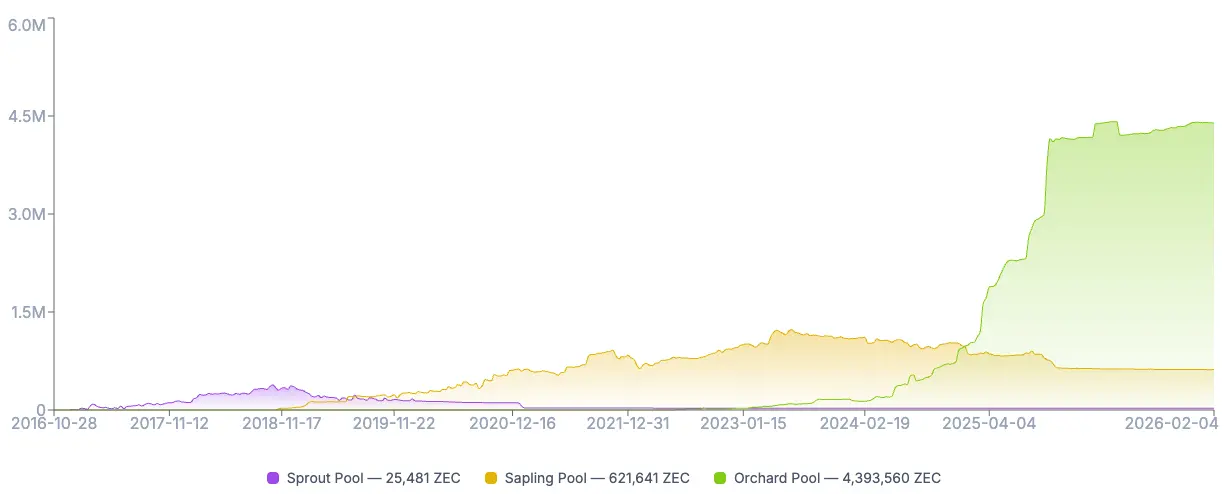

Завдяки “видимим даним” кількість маскованих транзакцій у Zcash зросла з 12% на початку 2025 року до приблизно 29% сьогодні. Зростання попиту зумовлене кількома факторами, зокрема зростанням спекулятивного інтересу до токену ZEC і бажанням зробити транзакції непомітними для публіки. Механізм маскування — “зобов’язання-нулевий інформатор” (Commitment-Nullifier Scheme): відправник може внести “захищений сейф” у пул, а мережа за допомогою ZKPs перевірить цю транзакцію, запобігаючи подвійним витратам, і створить новий “захищений” сейф для отримувача.

Зростання пропозиції ZEC у Zcash, джерело: ZecHub

Один із найшвидше зростаючих сегментів — крипто-необанки, які активно досліджують впровадження приватних транзакцій, наприклад Fuse, Avici і Privily. Хоча деякі протоколи використовують різні методи для приховування транзакцій.

2.2. Високопродуктивне середовище виконання

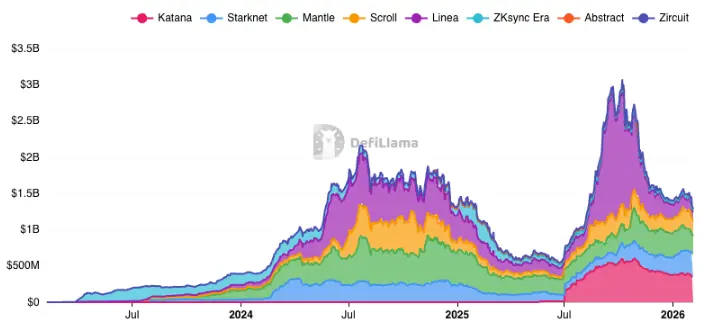

За загальним обсягом заблокованих активів (TVL) мережі ZK-2 рівня у 2025 році зросли на 20%, що суттєво дешевше за основний рівень Ethereum. Другий рівень пакує всі транзакції у невеликий “блоб даних” і надсилає його до сортувальника для створення доказу, який потім перевіряється у базовому рівні.

Графік застосувань основних ZK-2 рівнів: зміни TVL, джерело: DefiLlama

Зараз ZK-2 пропонує повний набір вбудованих функцій приватності, наприклад, приватні смарт-контракти на Aztec і ZKsync Interop, що об’єднує ліквідність між ZK-ланцюгами та Ethereum.

2.3. Захист від MEV

Одне з найпоширеніших застосувань приватності — запобігання максимально можливого вилучення цінності (MEV). Прозорість блокчейну дозволяє зловмисним ботам бачити транзакції у мемпулі перед їх підтвердженням і виконувати “флеш-атаки” або “триєдині” угоди для отримання прибутку. Flashbot SUAVE використовує шифрування мемпулів для децентралізації процесу формування блоків, зберігаючи транзакції у зашифрованому вигляді до моменту включення їх у блок. Unichain також запустив TEE-базоване формування блоків, щоб запобігти “викраденню” транзакцій на другому рівні.

Відсоток транзакцій, захищених через Flashbot Protect, джерело: Dune

2.4. Інші застосування

Крім основних, розробники активно досліджують впровадження приватності у свої додатки для оптимізації та покращення користувацького досвіду.

-

Ордербуки: великі гравці, такі як James Wynn і Machi Big Brother у Hyperliquid, часто стикаються з “охотою” за ліквідацією. Хоча засновники Hyperliquid вважають, що прозорість забезпечує чесну конкуренцію і звужує спред, для великих трейдерів ризик “випереджання” або “реверс-торгівлі” є суттєвим недоліком. Це створює можливості для Aster, що пропонує приховані ордери та новий режим “Shield Mode” у 2026 році.

-

Ідентичність: деякі активності, наприклад, відкриття нових банківських рахунків або первинні розміщення токенів (ICO), вимагають підтвердження особи. Протоколи на кшталт idOS дозволяють користувачам один раз пройти KYC і безшовно повторно використовувати його у інших compliant-протоколах, zkPass допомагає створювати Web2-документи без розкриття деталей, World ID використовує хешування райдужної сітки для підтвердження особистості, а ZKPassport підтверджує особу без виходу даних з пристрою користувача.

- Голова SEC Paul Atkins зазначив, що багато типів ICO не слід вважати цінними паперами і не підпадають під юрисдикцію SEC. Його позиція може спричинити збільшення ICO-фінансування у найближчому майбутньому і підвищити попит на KYC у криптосфері.

-

Мостові протоколи: історично мости між блокчейнами були вразливими — Ronin Bridge і Multichain були зламані через компрометацію приватних ключів на суму відповідно 6.24 і 1.26 мільярда доларів. ZK-міст мінімізує довіру: після генерації та перевірки доказів вони мають миттєву визначеність і масштабованість із зростанням обсягів транзакцій. Polyhedra Network з’єднує понад 30 ланцюгів і може бути інтегрований у стек LayerZero V2 як “DVN”.

-

Штучний інтелект: ZK допомагає перевіряти вихідні дані, що базуються на очікуваних вхідних даних і обробляються певною моделлю. Giza дозволяє недовірливим агентам виконувати складні DeFi-стратегії на основі підтверджених результатів, а Phala використовує Intel SGX для безпечного зберігання приватних ключів і даних у AI-агентах.

3. Основна класифікація екосистеми DeCC

Приватність у блокчейні зазвичай означає децентралізовану мережу конфіденційних обчислень (DeCC). Хоча ринок зазвичай класифікує протоколи за базовими технологіями приватності, все більше з них застосовують гібридні підходи. Тому доцільно розділяти їх на приватні блокчейни, проміжне програмне забезпечення та приватні застосунки.

Основна класифікація екосистеми DeCC

3.1. Приватні блокчейни

Категорія “приватних блокчейнів” включає рівень мережі та рівень другого рівня, де механізми приватності інтегровані у консенсус або виконавче середовище. Основна проблема — “міжланцюгові бар’єри”. Щоб залучити користувачів і ліквідність із вже існуючих мереж, потрібно створити економічно обґрунтовані застосунки, інакше міграція буде надто складною. Токени приватних рівнів зазвичай мають “премію за рівень”, оскільки їх використовують як заставу для безпеки мережі та для газових комісій.

3.1.1. Спадщина та еволюція приватних рівнів

Zcash традиційно позиціонується як “приватний” аналог Bitcoin. Мережа має подвійний адресний механізм, що дозволяє перемикатися між публічними та приватними транзакціями, а також має “ключі для перегляду” для розкриття деталей транзакцій для регуляторів.

Протокол переходить від PoW до гібридної моделі Crosslink, яка у 2026 році інтегрує елементи PoS для більш швидкої визначеності, ніж у класичному консенсусі Сатоші. Після халвінгу у листопаді 2024 року наступний очікується у листопаді 2028.

З іншого боку, Monero зберігає свою приватність за замовчуванням, використовуючи кільцеві підписи, приховані адреси та RingCT, що забезпечує анонімність кожної транзакції. Це призвело до того, що у 2024 році більшість транзакцій було вилучено з платформ, а також Monero зазнала кількох атак у 2025 році, що спричинили довгі реорганізації блоків і втрати підтверджених транзакцій.

Secret Network — це приватний рівень на базі TEE, побудований на Cosmos SDK з 2020 року, із “ключами для перегляду” для доступу. Secret позиціонує себе як окрема ланцюг і надає TEE-сервіси для EVM і IBC-ланцюгів. Команда також досліджує застосування конфіденційних обчислень у AI і інтеграцію FHE.

Canton Network підтримується гігантами Wall Street — Goldman Sachs, J.P. Morgan, Citi Ventures, Blackstone, BNY Mellon, Nasdaq, S&P Global. Це рівень мережі, що вводить трильйони доларів у реальні активи (RWA) через унікальні приватні функції Daml Ledger Model, де учасники бачать лише частину реєстру, до якої мають доступ, і не знають про інші транзакції.

Aleo — ZK-мережа рівня один, що використовує мову Leo для компіляції у ZK-циркулю. Користувачі генерують або платять за генерацію доказів поза мережею, і лише зашифровані докази надсилають у мережу.

Inco позиціонує себе як FHE-мережа рівня один, що надає FHE-сервіси через міжланцюгові мости і протоколи повідомлень. Це дозволяє обслуговувати глибоку ліквідність без створення власного DeFi.

Octra — високопродуктивна FHE-мережа рівня один, що розробила власну криптографію — Hypergraph FHE (HFHE), яка дозволяє паралельне обчислення і досягла 17 000 TPS у тестовій мережі.

Mind Network використовує протоколи EigenLayer для захисту валідаторів FHE, створюючи захищений інтернет і дозволяючи AI-агентам обробляти зашифровані дані.

3.1.2. ZK-двошарові мережі

ZKsync розширився від простого масштабування до комплексних рішень, таких як Prividium, ZKsync Interop і Airbender. Prividium дозволяє компаніям виконувати приватні транзакції з остаточним безпечним розрахунком у Ethereum. Airbender — високопродуктивний zkVM на RISC-V, що генерує ZK-докази за субсекунд. ZKsync Interop дозволяє ставити застави у ZK-ланцюгах і позичати активи у Ethereum.

Starknet використовує STARK-и для масштабування із високою пропускною здатністю і має вбудовану абстракцію акаунтів. Кожен акаунт — це смарт-контракт, що дозволяє виконувати “невидимі” транзакції. Також розробляється Ztarknet — рівень другий на базі Zcash із анонімністю.

Aztec — це нативний приватний рівень другий для Ethereum, що використовує систему квитанцій, схожу на UTXO, для обробки зашифрованих даних і систему на основі акаунтів для публічних. Базується на Noir і використовує PXE — клієнтські докази або середовища приватних виконань.

Midnight — партнерський рівень Cardano, що використовує TypeScript і функції вибіркового розкриття, з безпечним заставою у ADA і управлінням через NIGHT та DUST.

Phala — використовує Intel SGX для захисту приватних ключів і даних у AI-агентах, співпрацює з Succinct і Conduit для перенесення на Ethereum Layer 2.

Fhenix — перша FHE-мережа рівня два на Ethereum, що забезпечує захист транзакцій від MEV, оскільки вхідні дані зашифровані у мемпулі.

3.2. Приватне “проміжне” програмне забезпечення

“Приватне проміжне” — протоколи, що працюють за моделлю PaaS, забезпечуючи обчислювальні ресурси для генерації, шифрування або перевірки доказів. Вони змагаються у швидкості, вартості та підтримці мереж.

Boundless — децентралізований ринок ZK-доказів, що дозволяє будь-якому блокчейну або додатку делегувати важкі обчислення доказів.

Succinct Labs — конкурент Boundless, зосереджений на високопродуктивних доказових мережах, додав спеціальні схеми для швидшого і дешевшого створення доказів.

Brevis — “ZK-кооператив”, що дозволяє без довіри запитувати історичні дані будь-якого блокчейну. Тепер з Pico розширюється до універсальних zkVM, що дозволяє інтегрувати спеціальні схеми для важких обчислень.

Arcium — рішення регульованого MPC, що обслуговує будь-який ланцюг, хоча й використовує Solana для стейкінгу і координації.

Nillion — високопродуктивне MPC для додатків, що дозволяє обчислювати фрагменти даних без обміну повідомленнями і зберігає їх у TEE.

iExec RLC — довгостроковий DePIN-протокол, що зосереджений на конфіденних обчисленнях у TEE, дозволяючи тренувати AI-моделі без розкриття даних.

Marlin — пройшов трансформацію від CDN до заглибленого рівня конфіденційних обчислень (Oyster) і створив ринок ZKP (Kalypso).

Zama — провідний протокол FHE, що використовується у Fhenix і Inco, і пропонує FHE як сервіс на публічних блокчейнах. Планує інтеграцію у zkVM після придбання Kakarot.

Cysic — створює апаратне прискорення для генерації ZK-доказів, зменшуючи час з кількох хвилин до кількох мілісекунд, пропонуючи ZK Air і ZK Pro.

3.3. Приватні застосунки

Найбільша категорія — приватні застосунки, що використовують ZK, MPC, TEE або їх комбінації для покращення користувацького досвіду. Успішні рішення приховують складність приватності і пропонують цінність.

Tornado Cash — перший децентралізований міксер, який у 2022 році був під санкціями США, але у 2025 — зняв їх. Попри це, він залишається ризикованим інструментом для compliant-учасників.

Railgun — отримав визнання від Віталіка Бутеріна, інтегруючи “сейфи” користувачів із DeFi-протоколами, такими як Uniswap і Aave, пропонуючи альтернативу Tornado Cash. Його активи маскуються приблизно на 20% менше, але він вважається потенційним конкурентом.

World (колишній Worldcoin) — використовує скан райдужної сітки для створення “особистісних доказів”, де біометричні дані зашифровані, а ZKP передаються у мережу. World ID допомагає відрізняти роботів від людей.

zkPass — дозволяє генерувати підтвердження особистих даних без розкриття приватної інформації, використовуючи сторонній TLS-рукопотиск.

Privy — дає змогу входити у децентралізовані додатки через електронну пошту або Web2-акаунти, створюючи MPC-гаманці з розподілом ключів між пристроєм і безпечним сервером. Це зменшує необхідність у резервних копіях мнемонічних фраз і покращує UX.

Aster — співпрацює з Brevis для додавання приватних транзакцій на базі прихованих ордерів. План запуску — перший квартал 2026.

Malda — уніфікований протокол ліквідності, що використовує Boundless для управління позиціями поза межами кількох ланцюгів.

Hibachi — високочастотна децентралізована біржа perpetual, що використовує Succinct для підтвердження оффчейн-ордерів.

Giza — інтегрує машинне навчання у смарт-контракти, дозволяючи виконувати AI-стратегії без маніпуляцій.

Sentient — мережа AI, що підтримується Polygon CDK, створена для відкритої платформи AGI і винагороди учасників. Моделі завантажуються у мережу і мають зашифровані відбитки для підтвердження їхньої унікальності. Також реалізовано Sentient Enclaves Framework з AWS Nitro Enclaves для конфіденційних обчислень.

4. Поточні тенденції та перспективи

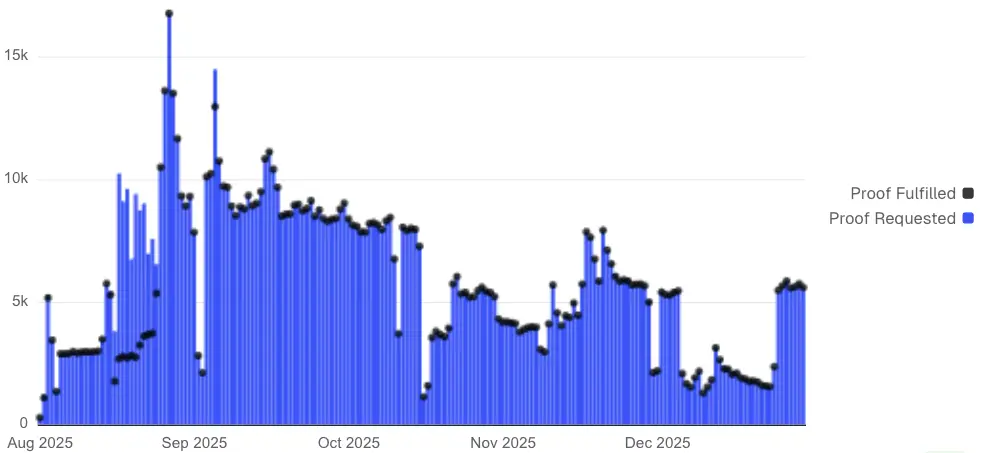

4.1.1. Виникнення проміжних протоколів приватності

Ми спостерігаємо перехід від монолітних приватних ланцюгів до модульних приватних шарів. Протоколи не обов’язково потрібно переносити у приватні мережі, їх можна розгортати на будь-яких вже існуючих блокчейнах (Ethereum, Solana) через смарт-контракти, що знижує бар’єри входу. Зростання попиту на приватність і підвищення обізнаності роблять приватне проміжне програмне забезпечення кінцевим виграшем, оскільки запуск власних важких обчислювальних фреймворків є економічно недоцільним для багатьох стартапів.

Кількість запитів і підтверджень доказів у Succinct, джерело: Dune

4.1.2. Гібридні рішення

Поточні технології приватності мають свої обмеження: ZKP не може виконувати обчислення над зашифрованими даними, MPC може бути повільним при великій кількості учасників, TEE — вразливим до атак через збої або бокові канали, а FHE — повільним і ризикованим через накопичення шуму. Тому багато протоколів застосовують гібридні підходи або розробляють спеціальне апаратне забезпечення для оптимізації.

4.1.3. Конфіденційний і підтверджуваний AI

За оцінками Morgan Stanley, глобальні інвестиції у AI сягнуть 3 трильйонів доларів. З очікуваним зростанням попиту до 2026 року, конфіденційний і підтверджуваний AI стає ключовою тенденцією 2025 року і буде розвиватися далі. Технології конфіденційного тренінгу моделей у чутливих сферах, таких як медицина і фінанси, стануть важливим етапом у децентралізованому AI.

5. Висновки

Можливо, ера приватних токенів без “ключів для перегляду” скоро закінчиться. Галузь робить ставку на концепцію “вибіркового розкриття”, яка стане прийнятною компромісною моделлю. Якщо регулятори згодом відмовляться від цього підходу, мережі можуть змушені перейти до “ліцензованих регульованих ланцюгів” для збереження анонімності.

Зрілість технологій приватності — ключ до розкриття “трильйонів доларів” у традиційних фінансах. Облігації, цінні папери і корпоративні зарплати не можуть існувати у прозорих ланцюгах. Зі зростанням довіри до цих протоколів у 2025 році, у 2026 році очікуються перші масштабні пілотні проєкти “приватних RWA” на одних із згаданих мереж.

Гугл-тренди за останні 5 років щодо “приватності у блокчейні”, джерело: Google

Інтерес до приватності у блокчейні може тимчасово знизитися, але попит на функціональні можливості приватності у додатках буде зростати, що суттєво покращить UX і приверне нову аудиторію, не обов’язково крипто-орієнтовану. Це — момент, коли приватність у блокчейні переходить від “можливо, ні” до “обов’язково, так”.