Compreender o Ataque de 51% nas Criptomoedas: Riscos e Implicações

Ataque de 51%

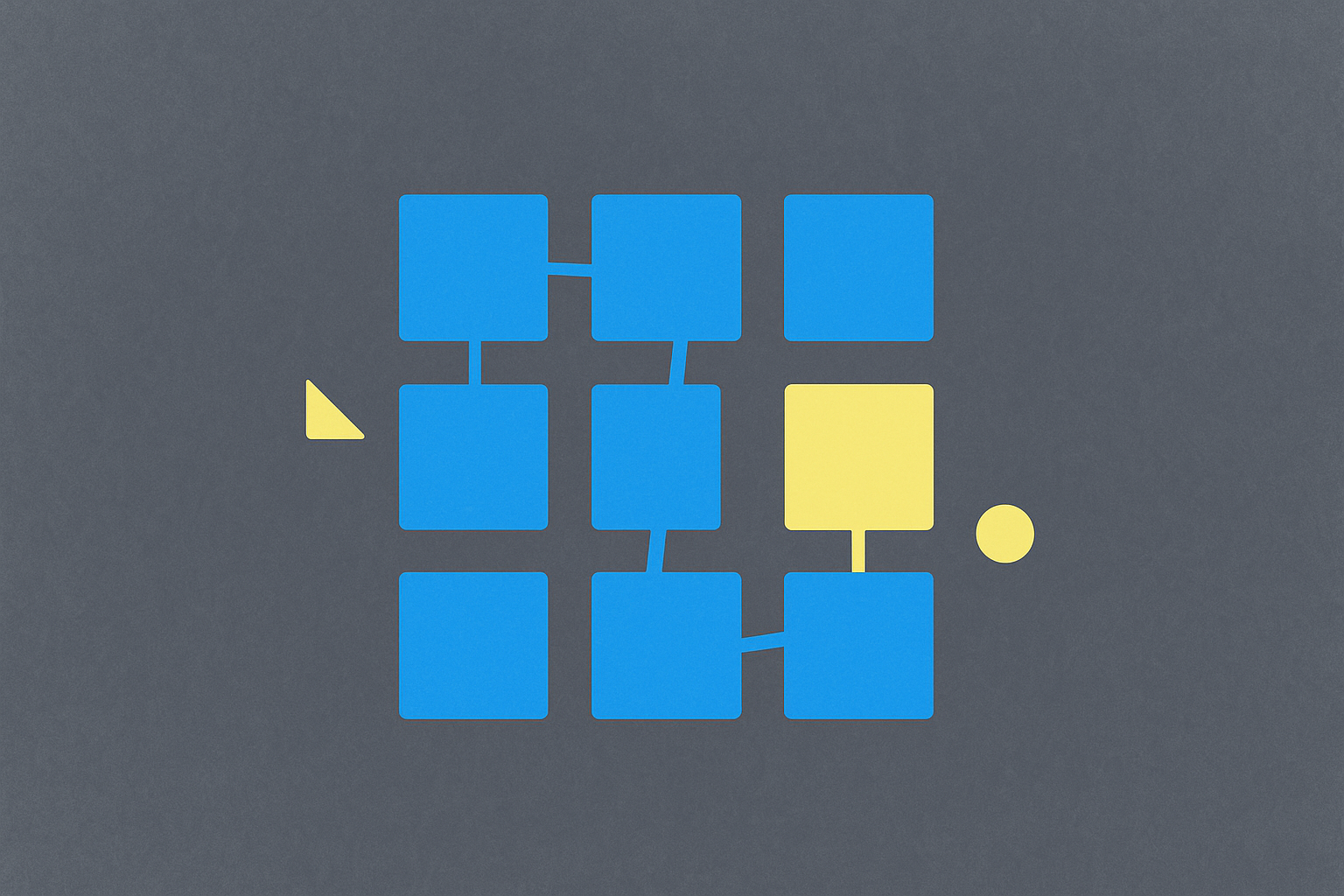

A tecnologia blockchain transformou profundamente o cenário digital ao oferecer sistemas seguros e descentralizados para múltiplas aplicações. Apesar dos seus mecanismos de segurança avançados, as redes blockchain não são totalmente invulneráveis. Uma das principais fragilidades é o ataque de 51%, também designado de ataque maioritário ou ataque 51. Este ataque verifica-se quando um agente malicioso assume o controlo de mais de metade do hashrate total de mineração da rede, podendo pôr em causa o funcionamento e a integridade de toda a blockchain.

O que é um ataque de 51%?

O ataque de 51%, conhecido igualmente por ataque 51, consiste numa violação maliciosa da segurança em que um terceiro adquire o controlo da maioria da potência computacional de uma rede blockchain. Tal é possível porque as blockchains operam por consenso comunitário, exigindo que a maioria dos participantes concorde nas decisões. Quando alguém detém mais de 50% dos dispositivos que sustentam a rede, conquista o controlo total sobre as operações da blockchain.

As consequências deste ataque podem ser profundas e generalizadas. Os atacantes podem monopolizar a mineração, impedindo outros mineradores de validar blocos. Podem executar ataques de dupla despesa, gastando a mesma criptomoeda várias vezes. Além disso, têm capacidade para cancelar ou reverter transações, comprometendo de forma crítica a integridade da rede. A blockchain perde atributos essenciais como imutabilidade e segurança, permitindo a alteração de blocos históricos.

Mesmo assim, há limitações durante um ataque 51. As transações anteriores a um checkpoint—um marco na história da blockchain em que as transações se tornam permanentes—não podem ser modificadas. Certas partes da blockchain continuam protegidas, mas transações e blocos recentes permanecem vulneráveis à manipulação.

Como funciona um ataque de 51%?

O ataque 51 baseia-se em suplantar o consenso da rede ao reunir superior potência computacional. Os atacantes conseguem isto ao acumular hashrate de mineração que excede o poder combinado dos participantes legítimos. Quanto maior a percentagem de poder controlado, mais fácil será manipular o funcionamento da rede.

A descentralização inerente às redes blockchain fornece uma barreira natural contra estes ataques. Os nós estão distribuídos globalmente, pertencendo a utilizadores de várias regiões, o que dificulta o compromisso físico do sistema. Por isso, os atacantes precisam de ultrapassar o hashrate global—gerando mais potência computacional do que todo o conjunto da rede legítima.

A dificuldade em executar um ataque 51 depende fortemente da dimensão da rede. Redes pequenas, com poucos nós e hashrate limitado, são mais vulneráveis, pois os recursos necessários para dominá-las são relativamente baixos. Em contrapartida, redes grandes com muitos participantes, como o Bitcoin, são praticamente impossíveis de atacar devido à gigantesca potência computacional exigida para alcançar o controlo maioritário.

Como prevenir um ataque de 51%?

Prevenir ataques 51 exige a adoção de várias medidas de segurança e abordagens estratégicas. O método mais eficiente consiste em abandonar o algoritmo de consenso Proof-of-Work (PoW). Alternativas como Proof-of-Stake (PoS) reforçam a segurança contra ataques maioritários e permitem reduzir o consumo energético, tornando as redes mais rápidas, seguras e económicas.

O crescimento substancial da rede é outro pilar defensivo relevante. Projetos que incentivam operadores de nós conseguem atrair mais participantes e dificultam significativamente as tentativas de ataque 51. Por exemplo, a grande dimensão da rede Bitcoin torna praticamente impossível o sucesso de ataques maliciosos devido à enorme potência computacional exigida.

Monitorizar continuamente as entidades envolvidas na mineração ou staking é crucial para detetar precocemente possíveis violações. Sistemas de vigilância em tempo real identificam atividades suspeitas e alertam os administradores antes que ocorram danos graves. Além disso, restringir a mineração a equipamentos ASIC especializados, impossibilitando o uso de GPUs convencionais, eleva a barreira financeira para os atacantes.

O custo serve como um forte elemento dissuasor. Estimativas indicam que atacar grandes redes blockchain pode custar valores elevados por hora, tornando estas operações economicamente inviáveis para a maioria dos agentes maliciosos. No entanto, a existência de serviços de aluguer de hashrate representa um risco acrescido para cadeias menores. Por isso, a implementação de serviços de monitorização em tempo real é fundamental para detetar dupla despesa e outras atividades maliciosas na blockchain.

Como a centralização afeta o risco de ataque de 51%?

A relação entre centralização e prevenção de ataques 51 é um paradoxo na tecnologia blockchain. Embora a centralização colida com os princípios fundamentais das criptomoedas e blockchains—concebidas para serem descentralizadas e governadas pela comunidade—pode eliminar tecnicamente a possibilidade de ataques 51.

As redes centralizadas funcionam como sistemas fechados, permitindo que apenas um grupo restrito de nós participe nas operações. Este modelo impede que agentes maliciosos entrem na rede, independentemente da sua potência computacional, já que não podem tornar-se nós. Esta abordagem oferece proteção robusta contra ataques maioritários ao excluir entidades não autorizadas.

Contudo, a centralização acarreta vulnerabilidades próprias. As entidades centralizadas concentram servidores em ambientes interligados, tornando-os alvos preferenciais para ataques informáticos convencionais. Uma única falha de segurança pode permitir a invasão e o controlo dos sistemas. Além disso, a centralização exige confiança no operador das infraestruturas, contrariando o princípio de confiança descentralizada para o qual foi desenhada a tecnologia blockchain.

A centralização concentra poder num pequeno grupo, que pode tomar decisões e controlar a rede sem consenso alargado. Embora elimine ameaças externas de ataque 51, gera preocupações sobre manipulação interna e abuso de poder. No plano técnico, a centralização é o método mais eficaz para prevenir ataques 51, mas contraria o ethos descentralizado que caracteriza o setor das criptomoedas.

Como reduzir a probabilidade de um ataque de 51%?

Para mitigar a probabilidade de ataque 51, é necessário adotar estratégias que abordem aspetos técnicos e organizacionais da segurança da rede. O requisito fundamental é garantir que nenhum minerador, grupo de mineradores ou pool de mineração detenha mais de 50% da potência computacional. Manter a distribuição equilibrada de poder é essencial para preservar a segurança e a descentralização.

Expandir a rede de nós é um método eficaz de defesa contra ataques 51. Aumentar o número de participantes eleva os recursos necessários para um ataque bem-sucedido, tornando-o altamente improvável. A monitorização ativa da rede permite detetar comportamentos suspeitos numa fase precoce, possibilitando respostas rápidas antes que as ameaças se concretizem em incidentes graves.

Mudar para algoritmos alternativos de consenso, como Proof-of-Stake, representa uma solução mais estrutural para reduzir a probabilidade de ataque. A transição do Ethereum para PoS demonstra que grandes projetos blockchain podem adotar este modelo com sucesso. Apesar das motivações do Ethereum incluírem questões de escalabilidade e energia, os benefícios de segurança face a ataques 51 são consideráveis.

A abordagem mais eficiente combina monitorização contínua da rede com garantia de distribuição equilibrada do poder entre participantes. Quando são detetadas anomalias, os sistemas geram alertas imediatos, permitindo uma resposta rápida. Esta atitude proativa, associada a uma rede de nós extensa e bem distribuída, constrói múltiplas barreiras contra ataques 51.

Conclusão

O ataque de 51%, também conhecido por ataque 51, é um dos maiores desafios de segurança das redes blockchain, especialmente das que usam Proof-of-Work. Embora esta ameaça seja real e já tenha ocorrido em redes mais pequenas, compreender os seus mecanismos e aplicar medidas preventivas adequadas pode reduzir substancialmente o risco. As melhores estratégias de defesa passam por redes amplas e distribuídas, sistemas de monitorização em tempo real, distribuição equilibrada do poder de mineração e adoção de algoritmos alternativos como Proof-of-Stake. A centralização oferece proteção técnica contra ataques 51, mas contradiz os princípios fundamentais da blockchain. A solução ideal é combinar várias estratégias defensivas, mantendo a natureza descentralizada que valoriza a tecnologia. Com a evolução do setor, a vigilância permanente, a inovação tecnológica e a cooperação comunitária continuam a ser essenciais para proteger as redes contra ataques 51 e novas ameaças emergentes.

FAQ

O que é um ataque de 51%?

Um ataque de 51% ocorre quando uma entidade controla mais de metade da potência de mineração de uma blockchain, podendo manipular transações e comprometer a integridade da rede.

O Bitcoin já sofreu um ataque de 51%?

Não, o Bitcoin nunca foi alvo de um ataque de 51%. O tamanho da rede e os incentivos económicos tornam esse tipo de ataque impraticável e não rentável.

O que pode acontecer se uma blockchain sofrer um ataque de 51%?

O atacante pode alterar transações, gastar moedas duas vezes e perturbar o funcionamento da rede, comprometendo gravemente a segurança e fiabilidade da blockchain.

O que significa 51% em cripto?

Um ataque de 51% ocorre quando uma entidade controla mais de metade do poder de consenso de uma blockchain, podendo manipular transações e colocar em risco a integridade da rede.

XZXX: Um Guia Abrangente sobre o Token Meme BRC-20 em 2025

Índice de Medo e Ganância do Bitcoin: Análise de Sentimento de Mercado para 2025

Principais ETFs de Cripto a Assistir em 2025: Navegando no Boom de Ativos Digitais

5 maneiras de obter Bitcoin gratuitamente em 2025: Guia para novatos

Limite de mercado do Bitcoin em 2025: Análise e Tendências para Investidores

Previsão de Preço do Bitcoin em 2025: Impacto das Tarifas de Trump no BTC

A sentença de prisão de Do Kwon marca um novo capítulo para a Terra e o legado de LUNA

Resposta ao Xenea Daily Quiz 14 de dezembro de 2025

Guia para principiantes para compreender a terminologia de criptoativos

Soulbound Tokens: Uma Nova Fronteira nos NFTs

Compreender o mecanismo de consenso do Tendermint na tecnologia blockchain