Sécurité sur Immutable X

Ce module couvre les protocoles de sécurité d'Immutable X, en mettant l'accent sur l'utilisation de la technologie StarkEx, la sécurité du consensus et les mécanismes de protection des actifs et des transactions des utilisateurs.

Technologie et sécurité StarkEx

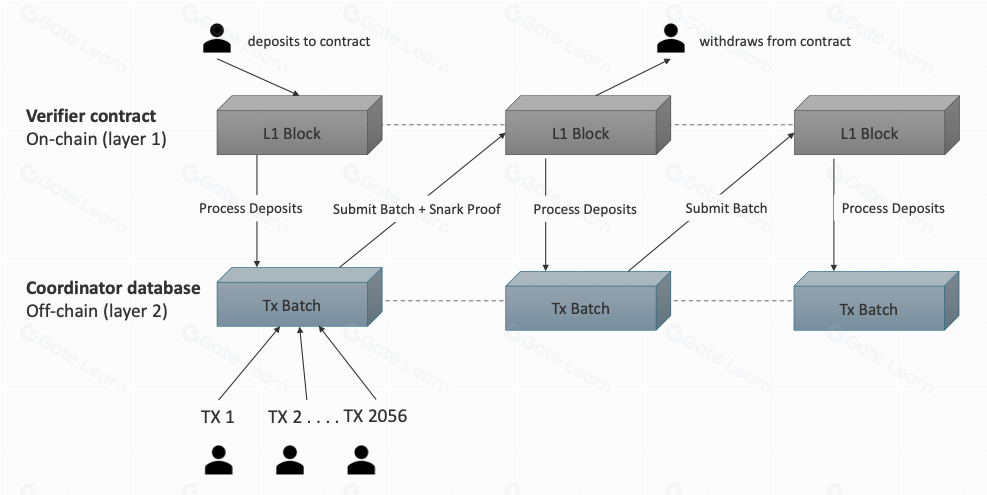

Comme cela a été abordé dans les modules précédents, Immutable X utilise la technologie StarkEx de StarkWare, qui repose sur des preuves de connaissance nulle (STARKs - Scalable Transparent Arguments of Knowledge). Cette approche garantit que les transactions traitées hors chaîne sont vérifiées sur chaîne avec de solides garanties de sécurité.

Les preuves STARK valident la légitimité des transactions groupées, garantissant que seuls les changements d'état valides sont enregistrés sur l'Ethereum mainnet. Ce processus améliore la scalabilité et la sécurité en regroupant plusieurs transactions et en les validant en une seule instance on-chain, réduisant les frais de gaz et augmentant le débit.

StarkEx permet à Immutable X de gérer jusqu'à 9 000 transactions par seconde (TPS) pour les échanges et 18 000 TPS pour les transferts, avec un débit nettement supérieur à celui du mainnet d'Ethereum, qui gère environ 15 TPS. Cette technologie garantit que les transactions restent sécurisées tout en offrant la scalabilité nécessaire pour les applications très demandées telles que les jeux et les NFT.

Sécurité du consensus

Immutable X fonctionne comme un zk-rollup, qui regroupe les transactions et génère des preuves STARK pour validation sur le réseau principal d'Ethereum. Les preuves garantissent que seules les transactions valides sont traitées, empêchant les activités frauduleuses même si le système Immutable est compromis. Cette approche de rollup exploite le mécanisme de consensus robuste d'Ethereum pour la sécurité.

Contrairement aux sidechains ou aux ponts, qui peuvent s'appuyer sur des mécanismes de consensus moins sécurisés, les zk-rollups maintiennent un état vérifié sur l'Ethereum mainnet. Cela garantit que toutes les mises à jour de l'état doivent être validées par une preuve sécurisée, protégeant les actifs et les transactions contre les modifications frauduleuses. Ce modèle sans confiance renforce la sécurité en ne s'appuyant pas sur un mécanisme de consensus séparé vulnérable aux attaques.

Audits de sécurité

Le cadre de sécurité d'Immutable X comprend des audits réalisés par des cabinets de sécurité tiers. StarkEx a fait l'objet d'audits approfondis par des auditeurs réputés tels que PeckShield. Ces audits examinent les contrats intelligents, les protocoles et l'architecture du système afin d'identifier et de mitiGate.com les vulnérabilités potentielles. Des audits continus garantissent que tout écart de sécurité est rapidement traité, maintenant un haut niveau de protection pour les utilisateurs.

Protection des actifs des utilisateurs

Immutable X utilise plusieurs mécanismes pour protéger les actifs des utilisateurs. L'utilisation de portefeuilles non-custodiques garantit que les utilisateurs conservent un contrôle total sur leurs clés privées et leurs actifs. Immutable n'a pas accès aux clés privées des utilisateurs, minimisant ainsi le risque de points de défaillance centralisés. Des mesures de sécurité avancées, telles que l'authentification à deux facteurs (2FA) et des systèmes de détection basés sur l'heuristique, sont mises en place pour prévenir les accès non autorisés et les activités frauduleuses.

En cas de violation de sécurité ou de défaillance du système, Immutable X dispose de mécanismes de repli robustes. Si le service Immutable devient indisponible, les utilisateurs peuvent retirer leurs actifs directement depuis le réseau principal Ethereum en utilisant le processus de "retrait complet". Cela implique d'interagir avec le contrat de pont L1, garantissant que les utilisateurs peuvent toujours accéder à leurs actifs indépendamment de l'état opérationnel d'Immutable.

Sécurité du pont

En matière de sécurité des actifs de pontage entre la couche 1 (Ethereum) et la couche 2 (Immutable X), contrairement aux sidechains, qui peuvent utiliser des configurations multisig vulnérables aux attaques, les zk-rollups utilisent un modèle d'état vérifié. Cela contribue à garantir que les transactions de pontage sont validées et sécurisées, empêchant les fausses transitions d'état. Les utilisateurs peuvent pontifier leurs actifs de manière décentralisée vers Ethereum, sachant que le processus est sécurisé par le consensus d'Ethereum.

Immutable X utilise une approche de rollup pour combler la sécurité, en maintenant un état vérifié sur le mainnet d'Ethereum. Cela garantit que tout changement d'état doit être validé via une preuve sécurisée, protégeant les actifs contre les modifications frauduleuses. Si Immutable échoue à traiter un retrait, les utilisateurs peuvent toujours utiliser un mécanisme de « retrait complet », garantissant qu'ils peuvent accéder directement à leurs actifs depuis le mainnet d'Ethereum.

Disponibilité des données

La disponibilité des données est la garantie que toutes les données nécessaires pour vérifier et reconstruire l'état d'une blockchain ou d'un rollup sont accessibles. Cela est très important en ce qui concerne le maintien de la sécurité et de l'intégrité des systèmes décentralisés, en particulier dans les solutions de couche 2 (L2), comme Immutable X.

Immutable X résout ce problème en veillant à ce que toutes les données nécessaires pour reconstruire l'état soient disponibles on-chain. Cette approche évite les problèmes liés à l'indisponibilité des données, qui peuvent survenir si l'opérateur devient malveillant ou se déconnecte. En exigeant que les données soient publiées sur Ethereum L1 avant les mises à jour d'état, Immutable X garantit que les utilisateurs ont toujours accès aux informations nécessaires pour vérifier leurs actifs et transactions.

Points forts

- Technologie StarkEx : utilise des preuves de connaissance nulle pour valider les transactions hors chaîne sur la chaîne.

- Sécurité du consensus : Repose sur le consensus robuste d'Ethereum pour des transitions d'état vérifiées.

- Audits de sécurité : Subit régulièrement des audits par des sociétés de sécurité tierces.

- Protection des actifs des utilisateurs: Met en œuvre des portefeuilles non custodials et des mesures de sécurité avancées.

- Sécurité du pont : garantit un pontage sécurisé entre la couche 1 et la couche 2 avec des modèles d'état vérifiés.