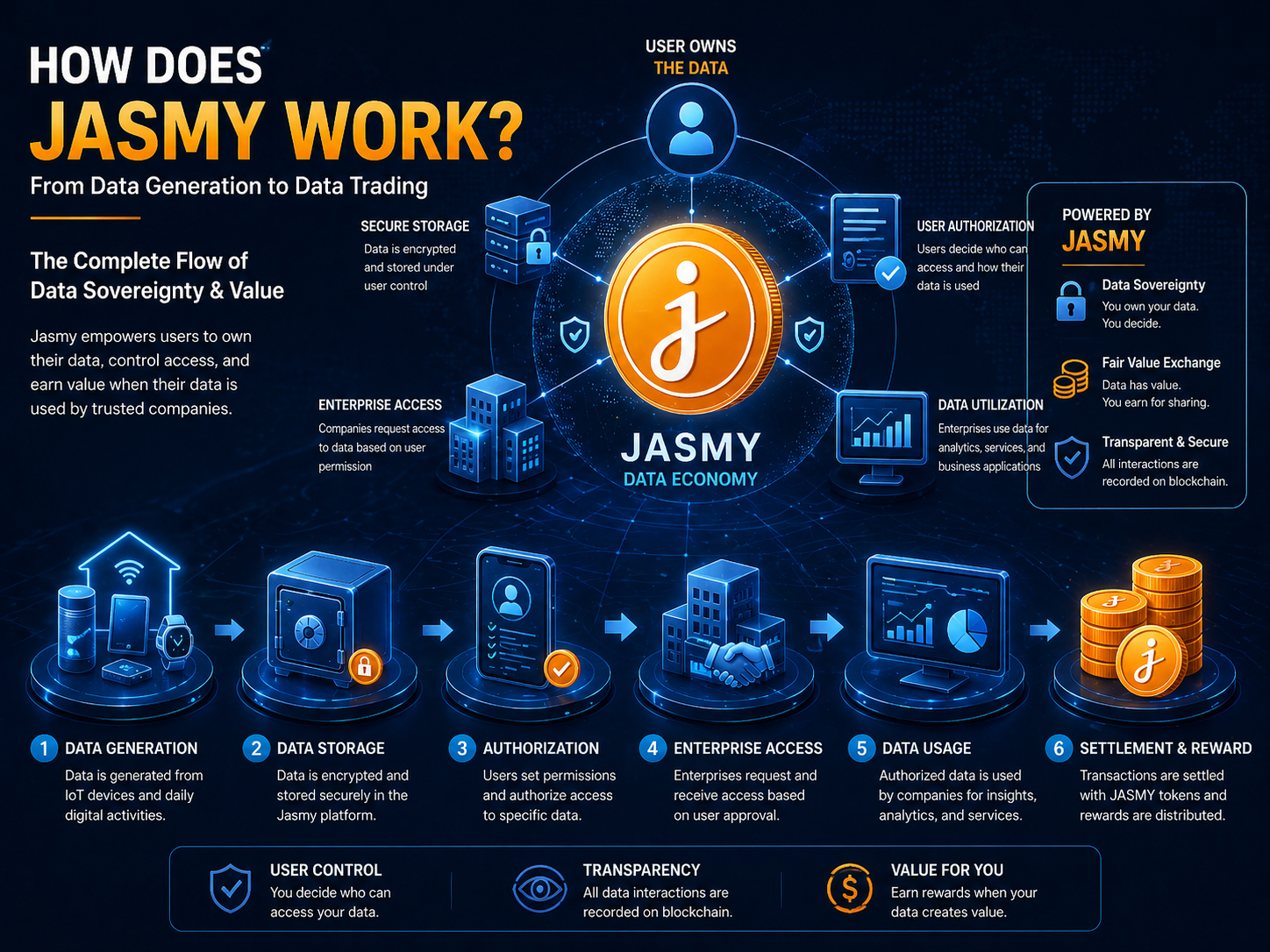

¿Cómo funciona Jasmy? Un análisis detallado del proceso completo, desde la generación de datos personales hasta las operaciones de datos

El interés por el funcionamiento de Jasmy viene dado porque no es simplemente otro proyecto de tokens, sino un sistema completo que gira en torno a los datos personales, los dispositivos IoT, las necesidades empresariales de datos y la comercialización de información. Entender este flujo es decisivo para valorar cómo Jasmy transforma el “control de datos personales” en una economía de datos operativa y escalable.

El proceso habitual abarca generación de datos, almacenamiento, autorización de acceso, utilización empresarial, liquidación de transacciones y reparto de ingresos.

Panorama del flujo de datos en Jasmy: cómo los datos personales adquieren valor

El flujo de datos en Jasmy se fundamenta en el “control de datos por parte del usuario”, con el objetivo de transformar los datos personales de una mera recopilación pasiva a un activo digital que el usuario puede autorizar, rastrear y liquidar.

En la práctica, los usuarios generan datos mediante dispositivos o aplicaciones, y estos se almacenan en entornos gestionados por el propio usuario. En función del contexto, el usuario decide si otorga acceso a las empresas. Una vez autorizado, las empresas pueden emplear los datos para análisis, mejora de servicios o aplicaciones comerciales, y saldar los pagos utilizando tokens JASMY.

| Etapa | Acción del usuario | Funcionalidad del sistema | Propósito |

|---|---|---|---|

| Generación de datos | Uso de dispositivos/servicios | Creación de registros de datos personales | Definir fuentes de datos |

| Almacenamiento de datos | Gestión de datos personales | Almacenamiento controlado | Garantizar el control del usuario |

| Autorización de datos | Definición del ámbito de acceso | Configuración de permisos | Controlar el uso de datos |

| Utilización empresarial | Solicitud de datos por parte de la empresa | Acceso según autorización | Favorecer aplicaciones de negocio |

| Liquidación de transacciones | Intercambio de valor | Liquidación mediante JASMY | Impulsar la economía de datos |

Este flujo otorga poder al usuario, convirtiendo los datos de un recurso propiedad de la plataforma en un activo bajo su control y del cual puede beneficiarse. Jasmy incorpora soberanía de datos, registros en blockchain y liquidaciones tokenizadas para facilitar este cambio.

Cómo se generan y almacenan los datos de usuario (IoT y datos personales)

Los datos de usuario en Jasmy nacen de la actividad digital diaria y de las interacciones con dispositivos IoT, lo que hace que el valor dependa del comportamiento genuino, los patrones de uso y el estado de los dispositivos.

Smartphones, dispositivos inteligentes para el hogar, vehículos, wearables y otros equipos conectados generan datos como ubicación, estado del dispositivo, frecuencia de uso, preferencias de comportamiento o indicadores de salud. Tradicionalmente, las plataformas de internet centralizan la recopilación de estos datos; Jasmy, sin embargo, traslada la gestión y el control al usuario.

Una vez generados, los datos se almacenan en entornos gestionados por el usuario, en lugar de ser entregados directamente a una plataforma. El almacenamiento no solo implica retener datos, sino también confirmar la propiedad, controlar los accesos y registrar el historial de uso.

Esta fase es clave: determina si la economía de datos puede basarse realmente en el empoderamiento del usuario. Si el usuario no gestiona sus datos, la autorización, el intercambio y el reparto de beneficios serían inviables.

Cómo se autoriza el uso de datos en Jasmy (mecanismos de control de acceso)

El proceso de autorización en Jasmy establece quién puede acceder a los datos, qué datos están disponibles y bajo qué condiciones se pueden utilizar.

Autorizar no significa ceder los datos sin restricciones. El usuario define los ámbitos de acceso según sus preferencias, y las empresas deben ajustarse a estos permisos. El sistema registra todo el proceso, garantizando la trazabilidad de cada acceso.

El mecanismo opera en tres niveles: el usuario identifica los tipos de datos (datos de dispositivos, conductuales, información de identidad), el sistema crea reglas de acceso para limitar el alcance empresarial y las empresas utilizan los datos dentro del ámbito autorizado, liquidando el valor a través de la plataforma.

La clave está en que el usuario conserva el control. Las empresas no pueden acceder a los datos sin permiso y el usuario decide si, cuándo y cómo comparte su información.

Este sistema hace que la soberanía de datos de Jasmy sea efectiva y que las transacciones de datos tengan límites definidos.

Cómo acceden y utilizan los datos las empresas (acceso a datos y escenarios de negocio)

En el ecosistema de Jasmy, las empresas solo acceden a los datos tras obtener la autorización del usuario y respetar las reglas de acceso.

El proceso: las empresas exponen sus necesidades de datos—como perfiles de usuario, comportamiento de dispositivos, análisis de mercado o mejora de servicios—. El sistema vincula los datos disponibles conforme a la autorización del usuario. El acceso que reciben las empresas está limitado al ámbito aprobado.

Este modelo ofrece a las empresas fuentes de datos transparentes y conformes. Frente a la recopilación tradicional, el acceso autorizado genera confianza y se adapta a escenarios en los que la seguridad del usuario es esencial.

Las empresas emplean los datos para mejorar productos, investigar usuarios, gestionar dispositivos IoT, verificar identidades o personalizar servicios. Al terminar, la plataforma registra el uso y liquida la transacción.

El equilibrio fundamental: las empresas obtienen datos útiles, los usuarios mantienen el control y la plataforma garantiza el cumplimiento de las reglas.

Cómo funcionan las transacciones y la liquidación de datos (flujo de pagos con JASMY)

Jasmy realiza transacciones de datos mediante acceso autorizado y liquidación en tokens JASMY, convirtiendo el uso de datos en una actividad económica tangible.

En estas transacciones, las empresas no compran usuarios, sino derechos de acceso a conjuntos específicos de datos. Tras la autorización, las empresas pagan en JASMY por el acceso y la plataforma registra y liquida la operación.

El comercio de datos sigue una secuencia clara: las empresas solicitan datos, los usuarios confirman el ámbito de la autorización, las empresas pagan en tokens y el sistema registra el acceso y distribuye los ingresos.

Este mecanismo aclara el valor de los datos: a diferencia de los modelos tradicionales donde las plataformas recopilan datos de usuario gratis y los monetizan, Jasmy vincula el acceso a datos al pago, recompensando al usuario por su participación.

JASMY actúa como medio de liquidación, estandarizando el intercambio de valor en las transacciones de datos.

Cómo se reparte el ingreso entre usuarios y plataforma (modelo de economía de datos)

El modelo de ingresos de Jasmy se articula entre usuarios, empresas y la plataforma, garantizando que los contribuidores de datos participen en los flujos de valor.

Los usuarios aportan y autorizan datos, las empresas pagan en JASMY por derechos de uso y la plataforma registra el acceso, aplica las reglas y gestiona la liquidación. El reparto depende del acceso confirmado y registrado.

Los usuarios obtienen ingresos por autorizaciones; las empresas, por el uso de datos; y la plataforma, por la intermediación, el cumplimiento de reglas y los servicios de infraestructura. Así se establece un ciclo económico basado en datos.

Este modelo rompe con la estructura tradicional de “beneficio centrado en la plataforma”: el usuario pasa a ser parte interesada, no solo fuente de datos.

La sostenibilidad depende de la calidad de los datos, la demanda empresarial, la participación activa del usuario y la eficiencia de la plataforma. Solo la implicación continua garantiza una economía de datos estable.

Resumen

El flujo de trabajo de Jasmy abarca generación de datos personales, almacenamiento, autorización, utilización empresarial, liquidación de transacciones y reparto de ingresos. El núcleo reside en dar poder al usuario mediante la soberanía de datos y el intercambio de valor vía JASMY. Esto conecta datos IoT, registros en blockchain y una economía de datos tokenizada, otorgando a los datos personales capacidades de gestión, autorización y liquidación.

Preguntas frecuentes

¿Cómo funciona Jasmy?

Jasmy articula un flujo de datos mediante almacenamiento personal, acceso autorizado y liquidación tokenizada. El usuario regula los permisos de acceso, las empresas utilizan los datos dentro de esos permisos y la liquidación se efectúa a través de JASMY.

¿Cómo entra el dato de usuario en el sistema Jasmy?

Los datos de usuario proceden de dispositivos IoT, servicios de aplicaciones y actividad digital diaria. Una vez almacenados en un entorno controlado, el usuario decide si autoriza el acceso a las empresas.

¿Cómo implementa Jasmy la autorización de datos?

Jasmy emplea mecanismos de control de acceso para limitar el uso empresarial de datos. El usuario elige si comparte datos, con quién y para qué finalidad.

¿Cómo usan las empresas los datos de Jasmy?

Las empresas deben obtener autorización del usuario para acceder a los datos, que luego se emplean para análisis, mejora de servicios, gestión de dispositivos o fines comerciales. El acceso queda registrado y sirve para la liquidación.

¿Cuál es el papel de JASMY en las transacciones de datos?

JASMY es el token de pago y liquidación para el acceso a datos. Las empresas pagan en JASMY para obtener datos autorizados y los usuarios reciben recompensas por compartir su información.

Artículos relacionados

La aplicación de Render en IA: cómo el hashrate descentralizado impulsa la inteligencia artificial

Tokenómica de RENDER: suministro, incentivos y captura de valor

¿Qué es Tronscan y cómo puedes usarlo en 2025?

¿Qué es SegWit?

¿Qué es HyperGPT? Todo lo que necesitas saber sobre HGPT