Die beschleunigte quantenbedingte Bedrohung für Bitcoin – Satoshis Übergangslösung aus dem Jahr 2010 rückt erneut in den Fokus

- April erregte der Post von Bitcoin-Vater Satoshi Nakamoto aus dem Jahr 2010 Aufmerksamkeit. In seinem Beitrag auf dem Bitcointalk-Forum antwortete er auf das Risiko, dass Quantencomputer Bitcoin entschlüsseln könnten, und schlug vor, einen reibungslosen Übergang durch ein sukzessives Upgrade von digitalen Signaturalgorithmen zu ermöglichen. Damit zeigte er auf, dass das Bitcoin-Netzwerk einen geordneten Weg besitzt, um quantenbedingten Bedrohungen geordnet zu begegnen. Kürzlich hat eine aktuelle Studie von Google gezeigt, dass Quantencomputer Bitcoin-Verschlüsselungen möglicherweise früher als erwartet knacken.

Nakamotos Quantenantwort von 2010: Upgrade-Spielraum schaffen statt Bedrohungen abstreiten

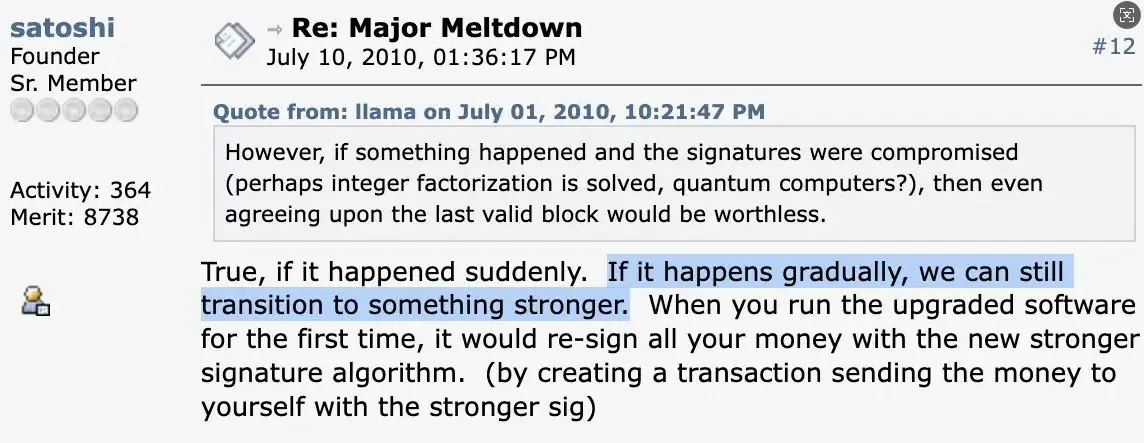

(Quelle: Bitcointalk-Forum)

(Quelle: Bitcointalk-Forum)

Im Jahr 2010 fragte ein Nutzer im Bitcointalk-Forum Nakamoto: Wenn Quantencomputer stark genug sind, können sie dann den von Bitcoin verwendeten Elliptic-Curve-Digital-Signature-Algorithmus (ECDSA) knacken? Nakamotos Antwort zeigte seine langfristige Denkweise für technologische Weiterentwicklungen.

Er erklärte, dass, falls die Quantenbedrohung tatsächlich zur Realität wird, das Bitcoin-Netzwerk geordnet über eine schrittweise Aufrüstung in einen stärkeren Public-Key-Algorithmus übergehen kann. Der gesamte Prozess könne reibungslos ablaufen, ohne dass es zu einem Zusammenbruch des Systems oder zu Verlusten von Vermögenswerten kommt. Der Kern dieser Sichtweise lautet: ECDSA ist nur eine austauschbare Schicht innerhalb der Bitcoin-Sicherheitsarchitektur, nicht ein unveränderbares Fundament des Designs. Nakamoto hatte bereits von Anfang an im Protokolldesign Raum für technologische Evolution vorgesehen.

Aktuelle Fortschritte bei der Quantenbedrohung: Googles und die neuesten Maßnahmen der Ethereum Foundation

Nakamotos Stellungnahme in diesem Forum wurde 2026 erneut Aufmerksamkeit zuteil, weil sich die reale Quantenbedrohung beschleunigt. Eine jüngste Studie von Google hat ergeben, dass Quantencomputer möglicherweise früher als von der Branche allgemein vorhergesagt die Rechenleistung besitzen könnten, um die Elliptic-Curve-Kryptografie von Bitcoin zu bedrohen. Auch die Ethereum Foundation hat bereits nach der Gründung ein spezielles Team für post-quanten Sichereit gegründet; sie plant, bis 2029 das Post-Quantum-Upgrade auf Protokollebene abzuschließen. Das zeigt, dass die wichtigsten Public Chains dabei sind, Quantenrisiken aktiv zu bewerten und langfristige Gegenmaßnahmen zu implementieren.

Derzeit stützt sich die Sicherheit von Bitcoin auf ECDSA zum Schutz der privaten Schlüssel der Nutzer sowie auf den SHA-256-Hash-Algorithmus zum Schutz der Blockchain-Struktur. Wenn Quantencomputer ein ausreichend großes Quantenbit-Niveau erreichen, könnten sie theoretisch ECDSA mithilfe des Shor-Algorithmus brechen. Dadurch könnten Angreifer mit Quantenrechenleistung Signaturen für Transaktionen fälschen.

Der Weg zu Bitcoins Post-Quantum-Upgrade: Die technische Richtung ist klar

Die Forschung zur Post-Quantum-Kryptografie (Post-Quantum Cryptography) befindet sich weltweit in einer Phase der beschleunigten Entwicklung. Das National Institute of Standards and Technology (NIST) hat bereits mehrere Post-Quantum-Kryptografie-Standards zertifiziert. Derzeit werden die folgenden Bitcoin-Upgrade-Pfade, die weitgehend diskutiert werden, genannt:

Signaturalgorithmen ersetzen: Durch CRYSTALS-Dilithium und andere bereits von NIST zertifizierte Post-Quantum-Signaturschemata werden schrittweise die aktuellen ECDSA-Strukturen ersetzt. Das entspricht Nakamotos Beschreibung von „Upgrade zu einem stärkeren Public-Key-Algorithmus“.

Sukzessiver Adress-Umzug: Für bestehende Bitcoin-Adressen wird ein Übergangsfenster eingerichtet, das Inhabern ermöglicht, ihre Vermögenswerte auf Post-Quantum-sichere Adressen zu übertragen, bevor die Quantenbedrohung tatsächlich eintritt, um die Belastung für das System zu verringern

BIP-Governance-Prozess: Jedes Upgrade von Algorithmen auf der Protokollebene muss durch den Bitcoin Improvement-Proposal-(BIP)-Prozess gehen und die weitreichende Netzwerkkonsensbildung von Minern sowie Betreibern von Nodes erhalten

Dieses Übergangsrahmenwerk stimmt stark mit dem von Nakamoto 2010 beschriebenen „reibungslosen Upgrade“-Pfad überein und bestätigt zugleich seine Weitsicht im Protokolldesign.

Häufige Fragen

Welche konkrete Position hat Nakamoto 2010 zu Quantenbedrohungen vertreten?

Nakamoto erklärte im Bitcointalk-Forum, dass, wenn Quantencomputer tatsächlich eine wesentliche Bedrohung für den Bitcoin-ECDSA-Signaturalgorithmus darstellen, das Bitcoin-Netzwerk geordnet über eine schrittweise Aufrüstung von digitalen Signaturalgorithmen zu einem Post-Quantum-sicheren Algorithmus übergehen kann, ohne dass es zu einem systematischen Zusammenbruch oder einer vollständigen Nullstellung von Vermögenswerten kommt.

Kann ein Quantencomputer heute Bitcoin bereits knacken?

Derzeit reicht die Quantenbit-Größe der vorhandenen Quantencomputer noch nicht aus, um Bitcoin-ECDSA eine praktische Bedrohung darzustellen. Googles neueste Forschung zeigt zwar, dass die Bedrohung früher als erwartet eintreffen könnte, aber in der Branche wird allgemein weiterhin von einem Zeitraum von einigen Jahren bis zu über einem Jahrzehnt für die Gegenmaßnahmen ausgegangen. Dieser Zeitraum ermöglicht es der Bitcoin-Community, ein Post-Quantum-Upgrade bereitzustellen.

Wie bereitet sich die Bitcoin-Community derzeit auf Quantenbedrohungen vor?

Das Post-Quantum-Kryptografie-Upgrade ist in den Forschungsfahrplan von Bitcoin und mehreren wichtigen Public Chains aufgenommen worden. NIST hat die Zertifizierung der Post-Quantum-Kryptografie-Standards bereits abgeschlossen. Auch die Ethereum Foundation hat ein Post-Quantum-Security-Team aufgebaut und einen konkreten Upgrade-Zeitplan festgelegt. Jedes Protokoll-Upgrade bei Bitcoin muss über den BIP-Prozess und den Konsens im gesamten Netzwerk erfolgen. Die Übergangszeit ist zwar relativ lang, aber der technische Pfad ist zunehmend klar geworden.