Peringatan Darurat GoPlus: Adobe diduga diserang peretas, data 13 juta pengguna bocor

Platform keamanan GoPlus merilis peringatan darurat pada 3 April: Adobe diduga menjadi sasaran serangan yang terarah, sekitar 13 juta data pengguna menghadapi risiko kebocoran. Insiden ini diungkap oleh “International Cyber Digest”, dan seorang pelaku ancaman yang diidentifikasi sebagai “Mr. Raccoon” mengklaim telah menembus sistem Adobe.

Jalur Serangan Rantai Pasok: dari Vendor Outsourcing di India ke Sistem Inti Adobe

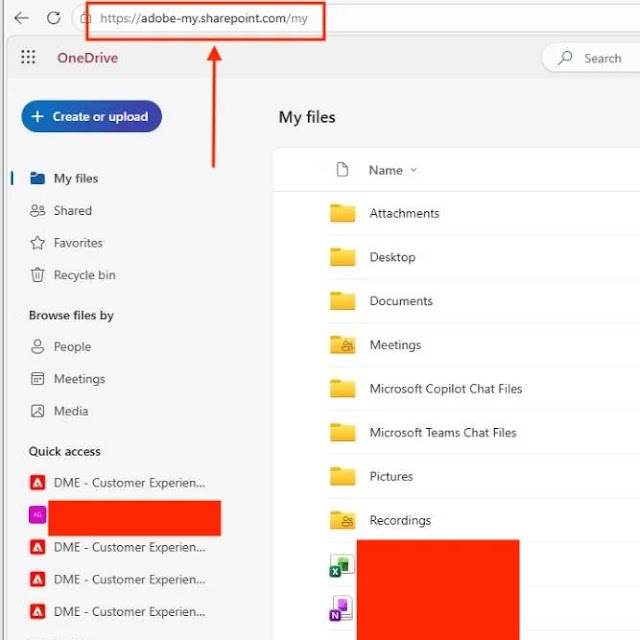

Titik masuk serangan ini bukan infrastruktur langsung milik Adobe, melainkan sebuah perusahaan outsourcing proses bisnis (BPO) di India yang ditugaskan oleh Adobe—ini adalah skenario serangan rantai pasok yang khas. Penyerang memasang trojan akses jarak jauh (RAT) di komputer seorang karyawan di perusahaan BPO tersebut melalui email berbahaya. Setelah mendapatkan pijakan awal, penyerang kemudian menargetkan atasan karyawan yang menjadi korban melalui serangan phishing yang menyasar (spear phishing), sehingga memperluas jangkauan kendali jaringan.

RAT yang dipasang tidak hanya dapat mengakses dokumen di komputer target, tetapi juga dapat mengaktifkan kamera jaringan perangkat, serta mencegat komunikasi pribadi yang dikirim melalui WhatsApp, memberikan kemampuan akses mendalam yang jauh melampaui serangan pada perangkat kantor biasa. Jalur ini mengungkap celah pengendalian keamanan yang sistematis pada vendor pihak ketiga ketika perusahaan menyerahkan proses bisnis inti kepada pihak eksternal.

Tingkat Bahaya Data yang Bocor: Dukungan Tiket ke HackerOne—Pemaparan Lengkap Zero-Day

Kumpulan data yang diduga bocor ini sangat sensitif, mencakup berbagai informasi bernilai tinggi:

13 Juta Tiket Dukungan: berisi nama pelanggan, email, detail akun, dan deskripsi masalah teknis—bahan ideal untuk phishing yang presisi dan pencurian identitas

15.000 Catatan Karyawan: informasi personel internal perusahaan, yang mungkin digunakan untuk serangan rekayasa sosial yang lebih mendalam

Seluruh Catatan Pengajuan Hadiah Bug HackerOne: bagian yang paling merusak—mencakup kerentanan keamanan yang belum dipublikasikan dalam laporan peneliti keamanan. Sebelum patch dirilis setelah perbaikan oleh Adobe, jika informasi zero-day ini jatuh ke tangan pelaku serangan berbahaya, informasi tersebut akan menjadi jalur siap pakai untuk serangan berikutnya

Berbagai Dokumen Internal: cakupan spesifik masih perlu konfirmasi lebih lanjut

Saran Keamanan GoPlus untuk Pengguna: Langkah Perlindungan yang Harus Segera Diambil

Terkait insiden ini, GoPlus menyarankan pengguna yang terdampak layanan Adobe untuk segera mengambil langkah berikut: pertama, aktifkan autentikasi dua faktor (2FA) untuk memastikan bahwa meskipun sandi bocor, akun tidak langsung berujung pada pengambilalihan; kedua, ubah kata sandi akun terkait Adobe, untuk memastikan tidak digunakan ulang di beberapa platform; ketiga, waspadai sepenuhnya setiap telepon atau email yang mengaku sebagai “layanan pelanggan resmi Adobe”, karena informasi tiket dukungan yang bocor dapat digunakan untuk penipuan rekayasa sosial yang presisi.

GoPlus sekaligus mengingatkan pengguna untuk mengingat prinsip “empat jangan” dalam anti-phishing: jangan klik tautan yang tidak dikenal, jangan memasang perangkat lunak yang asal-usulnya tidak jelas, jangan menandatangani transaksi yang tidak jelas, dan jangan melakukan transfer dana ke alamat yang belum diverifikasi.

Pertanyaan yang Sering Diajukan

Apakah Adobe Resmi Sudah Mengonfirmasi Kebocoran Data Ini?

Hingga saat ini, Adobe belum mengeluarkan pernyataan resmi apa pun untuk mengonfirmasi atau membantah insiden ini. Informasi yang ada terutama berasal dari pernyataan pelaku penyerang dan laporan “International Cyber Digest”, serta masih menunggu tanggapan resmi dari Adobe atau verifikasi pihak ketiga yang independen. Pengguna sebaiknya mengambil langkah pencegahan sebelum informasi jelas tersedia.

Mengapa Catatan Pengajuan Hadiah Bug HackerOne yang Bocor Sangat Berbahaya?

Catatan pengajuan mencakup kerentanan keamanan yang belum dipublikasikan yang dilaporkan oleh peneliti keamanan dalam program hadiah bug. Kerentanan ini termasuk kategori “zero-day” sebelum Adobe menyelesaikan perbaikan dan merilis patch. Jika informasi ini jatuh ke tangan pelaku serangan berbahaya, kemungkinan besar akan segera digunakan untuk serangan baru yang menargetkan produk Adobe, membuat jutaan pengguna perangkat lunak Adobe dari individu maupun perusahaan menghadapi risiko langsung.

Bagaimana Serangan Rantai Pasok Mengakali Langkah Keamanan Perusahaan Sendiri?

Serangan rantai pasok menembus penyedia outsourcing target perusahaan, sehingga mengakali batas keamanan yang dimiliki perusahaan itu sendiri. Meskipun langkah keamanan Adobe sendiri ketat, jika standar keamanan perusahaan BPO pihak ketiga yang diberi tugas tidak memenuhi, perusahaan itu tetap bisa menjadi celah yang dimanfaatkan penyerang. Para pakar keamanan menyarankan agar semua vendor pihak ketiga yang memiliki hak akses data diaudit secara berkala, serta membatasi secara ketat kewenangan penggunaan fitur ekspor data massal.