استغلال بروتوكول Drift بأكثر من 286 مليون دولار لروابط Elliptic يُنسب إلى قراصنة كوريين شماليين

ذكرت شركة تحليلات البلوكشين Elliptic في 2 أبريل 2026 أن استغلالًا في بروتوكول Drift قائم على Solana بقيمة 286 مليون دولار ينطوي على عدة مؤشرات على تورط مجموعة المتسللين التابعة لكوريا الشمالية، وهي مجموعة DPRK التابعة للدولة، مُعلِّمة بذلك ما سيكون الهجوم الثامن عشر من هذا النوع الذي تتبعه Elliptic هذا العام.

ذكرت شركة تحليلات البلوكشين Elliptic في 2 أبريل 2026 أن استغلالًا في بروتوكول Drift قائم على Solana بقيمة 286 مليون دولار ينطوي على عدة مؤشرات على تورط مجموعة المتسللين التابعة لكوريا الشمالية، وهي مجموعة DPRK التابعة للدولة، مُعلِّمة بذلك ما سيكون الهجوم الثامن عشر من هذا النوع الذي تتبعه Elliptic هذا العام.

أدى استغلال 1 أبريل، وهو أكبر اختراق في قطاع التمويل اللامركزي (DeFi) في 2026 حتى الآن، إلى انهيار القيمة الإجمالية المقفلة في Drift من نحو 550 مليون دولار إلى أقل من 250 مليون دولار، مع أن السلوك على السلسلة وأساليب غسل الأموال والإشارات على مستوى الشبكة كانت تعكس عمليات سابقة مرتبطة بالدولة.

Elliptic تحدد سلوكًا على السلسلة مُبيَّتًا مسبقًا وأنماط غسل عابرة للسلاسل

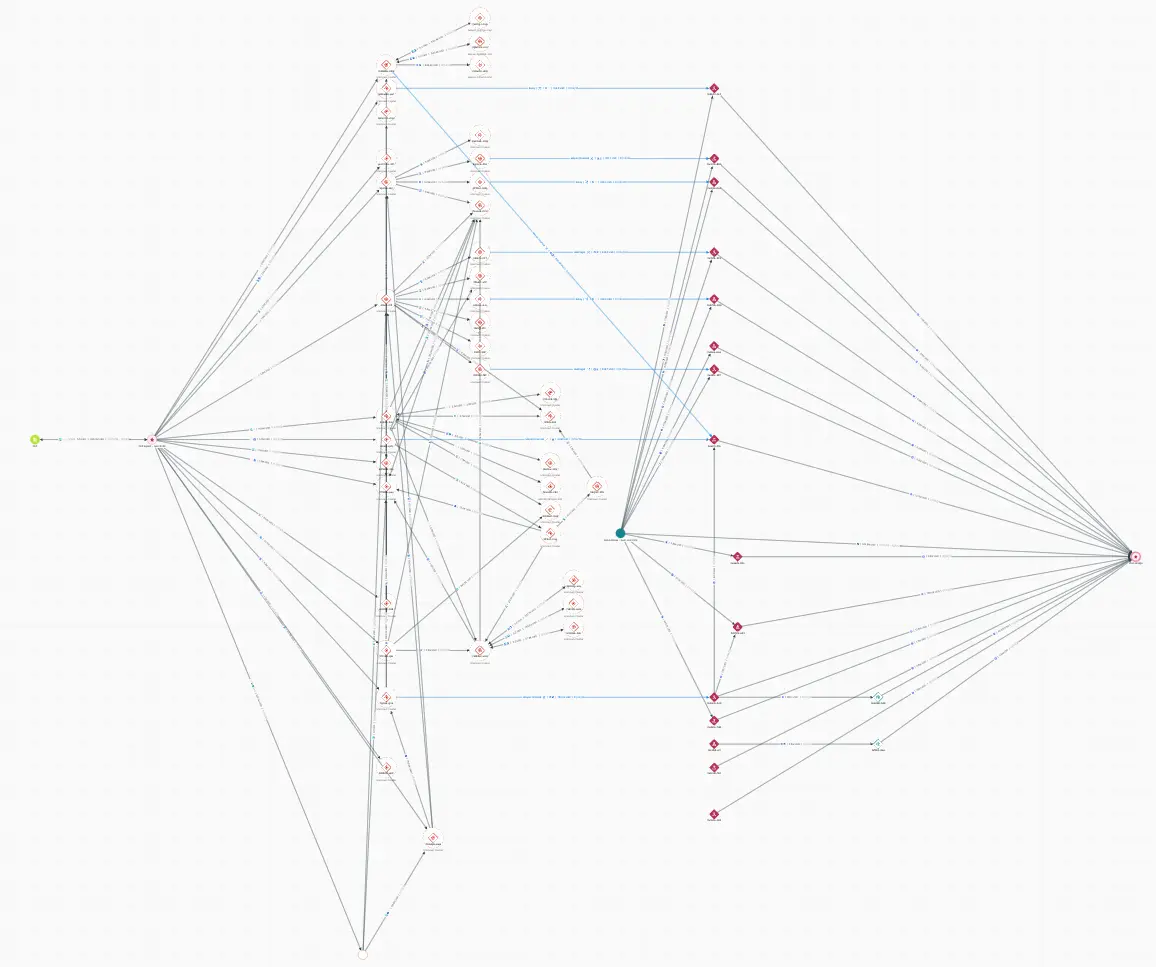

تشير تحليلات Elliptic إلى نشاط يبدو “مُبيَّتًا مسبقًا ومُرتَّبًا بعناية”، مع معاملات اختبارية مبكرة ومحافظ مُوضوعة مسبقًا قبل الحدث الرئيسي. أُنشئت محفظة المهاجم قبل الاستغلال بحوالي ثمانية أيام وتلقت تحويلًا تجريبيًا صغيرًا من خزينـة Drift خلال تلك الفترة، ما يشير إلى وجود تخطيط مُسبق.

(المصدر: المحقق في Elliptic)

(المصدر: المحقق في Elliptic)

بمجرد تنفيذ العملية، تم تجميع الأموال بسرعة ثم استبدالها وربطها عبر سلاسل وتحويلها إلى أصول أكثر سيولة، بما يعكس تدفق غسل أموال مُهيكلًا وقابلًا للتكرار صُمم لإخفاء المصدر مع الحفاظ على السيطرة. قام المهاجم بتفريغ ثلاث خزائن رئيسية: محافظ JLP Delta Neutral و SOL Super Staking و BTC Super Staking. شمل أكبر تحويل منفرد حوالي 41.7 مليون رمز JLP، بقيمة تقارب 155 مليون دولار في وقت السرقة. تضمنت الأصول الإضافية التي سُرقت USDC و SOL و cbBTC و wBTC ورموز التمويل المكدَّس السيولة.

خلال أقل من ساعة من بدء الهجوم، قام المهاجم بتفريغ الجزء الأكبر بشكل منهجي من سيولة Drift عن طريق سحب الأصول من عدة خزائن تابعة لبروتوكولات مختلفة. ووفقًا لشركة أمن بلوكشين PeckShield، يبدو أن السبب الأولي هو اختراق مفاتيح وصول المسؤول الخاصة بالبروتوكول، ما منح المهاجم صلاحيات مميزة لبدء عمليات السحب وتعديل عناصر التحكم الإدارية.

نموذج حسابات Solana يعقّد التحقيق في استغلال متعدد الأصول

تلاحظ Elliptic أن نموذج حسابات Solana يشكل تحديًا محوريًا للمحققين. وبما أن كل أصل يُحتفظ به في حساب رمزي منفصل، فقد يبدو النشاط المرتبط بفاعل واحد مُجزأًا عبر عناوين متعددة. قام المهاجم بتفريغ أكثر من 15 نوعًا من الرموز عبر عدة خزائن، ما يعني أن رموز JLP و USDC و SOL و cbBTC وغيرها من الأصول المسروقة لدى المهاجم تقع كلٌ منها في عناوين مختلفة على السلسلة.

سترى مزودات التحليلات التي تتعامل مع هذه العناوين على أنها غير مرتبطة أجزاء من نشاط المهاجم، وليس الصورة الكاملة. يربط نهج التجميع لدى Elliptic حسابات الرموز مرةً أخرى بكيان واحد، ما يسمح بتحديد نطاق التعرض بغض النظر عن العنوان الذي تتم غربلته. كما تُبرز القضية كيف أصبح غسل الأموال بطبيعته عابرًا للسلاسل، حيث تتحرك الأموال من Solana إلى Ethereum وما بعدها، ما يتطلب قدرات تتبع عابرة للسلاسل بشكل شامل.

تصاعد سرقة العملات المشفرة المرتبطة بـ DPRK مع تتبع Elliptic 300 مليون دولار مسروقة في 2026

إذا تأكد ذلك، فستُمثل هذه الحادثة الفعل الثامن عشر المرتبط بـ DPRK الذي تتبعه Elliptic في 2026، مع سرقة أكثر من 300 مليون دولار حتى الآن. يُعتقد أن الجهات الفاعلة المرتبطة بـ DPRK سرقت أكثر من 6.5 مليار دولار من الأصول المشفرة في السنوات الأخيرة. وقد ربطت حكومة الولايات المتحدة عمليات السرقة بتمويل برنامج كوريا الشمالية للأسلحة غير التقليدية.

في ديسمبر 2025، كشف تقرير من Chainalysis أن قراصنة DPRK سرقوا رقما قياسيا بلغ 2 مليار دولار من العملات المشفرة في 2025، بما في ذلك اختراق Bybit بقيمة 1.4 مليار دولار، وهو ما يمثل زيادة بنسبة 51% عن العام السابق. وأكدت وزارة الخزانة الأمريكية الشهر الماضي أن كوريا الشمالية تستخدم الأصول المسروقة لتمويل برنامج أسلحتها.

كما تجري عملية استغلال Drift في ظل تصاعد أوسع لنشاط مرتبط بـ DPRK يستهدف منظومة العملات المشفرة، بما في ذلك اختراق حديث لسلسلة التوريد في حزمة axios npm، والذي نسبته Google إلى الفاعل التهديدي التابع لـ DPRK UNC1069.

أكد بروتوكول Drift عملية الاستغلال على X، مشيرًا إلى أنه كان يواجه “هجومًا نشطًا” وأن الإيداعات والسحوبات تم تعليقها. يعمل الفريق بالتنسيق مع عدة شركات أمن وجسور عابرة للسلاسل وبورصات لاحتواء الحادثة. وانخفض رمز Drift بأكثر من 40% إلى نحو 0.06 دولار منذ الاختراق.

الأسئلة الشائعة

كم مقدار ما تم سرقته في استغلال بروتوكول Drift ومن يُشتبه به؟

تمت سرقة ما يقارب 286 مليون دولار من بروتوكول Drift في 1 أبريل 2026. حددت Elliptic عدة مؤشرات تشير إلى تورط مجموعة المتسللين المرتبطة بـ DPRK والممولة من الدولة في كوريا الشمالية، بما في ذلك سلوك على السلسلة مُبيَّت مسبقًا وأنماط غسل أموال تتوافق مع عمليات سابقة مرتبطة بالدولة.

ما الذي جعل استغلال Drift صعبًا بشكل خاص في تعقبه؟

قام المهاجم بتفريغ أكثر من 15 نوعًا من الرموز عبر عدة خزائن. يؤدي نموذج حسابات Solana إلى إنشاء حسابات رمزية منفصلة لكل نوع من الأصول المحتفظ بها لدى كيان واحد، ما يعني أن الأصول المسروقة المتنوعة لدى المهاجم تقع كلٌ منها في عناوين مختلفة على السلسلة. وبدون تجميع هذه العناوين، يرى المحققون أجزاء بدلًا من الصورة الكاملة للهجوم.

كيف يتناسب هذا الحادث مع اتجاهات أوسع في اختراقات DPRK؟

إذا تأكد ذلك، فسيكون هذا الفعل الثامن عشر المرتبط بـ DPRK الذي تتبعه Elliptic في 2026، مع سرقة أكثر من 300 مليون دولار حتى الآن. يُعتقد أن الجهات الفاعلة المرتبطة بـ DPRK سرقت أكثر من 6.5 مليار دولار من الأصول المشفرة في السنوات الأخيرة، مع ربط حكومة الولايات المتحدة هذه السرقة بتمويل برنامج أسلحة الدمار الشامل في البلاد.