تحذير أيضًا من Google: توجد مخاطر على أصول الإيثريوم بقيمة 100 مليار دولار، وكشف عن 5 مسارات هجمات متعددة المستويات واسعة النطاق

تكشف ورقة بيضاء من Google أن أجهزة الكمبيوتر الكمية قد تُلحق ضررًا بالغًا بإيثيريوم، وأن محافظ الحيتان العملاقة و مفاتيح إدارة DeFi ونظامات التكديس (الرهان) تواجه مخاطر بمستوى “مليارات” تصل إلى مئات مليارات الدولارات.

أصدرت مجموعة Google للذكاء الاصطناعي الكمي يوم الاثنين أحدث تقرير، وقد ركّزت أعين مجتمع العملات المشفرة تقريبًا بالكامل على البيتكوين: يمكن فك تشفيره خلال 9 دقائق، مع احتمال يصل إلى 41% للسرقة، وارتفاع عدد 6.9 مليون بيتكوين معرضة للخطر،** بينما ما ورد في التقرير عن “الإيثر” لم يلقَ اهتمامًا في السوق، مع أن المخاطر الكامنة فيه أكثر إثارة للدهشة، ويستحق أن يوجّه إليه جميع المستثمرين أعلى مستوى من الإنذار.**

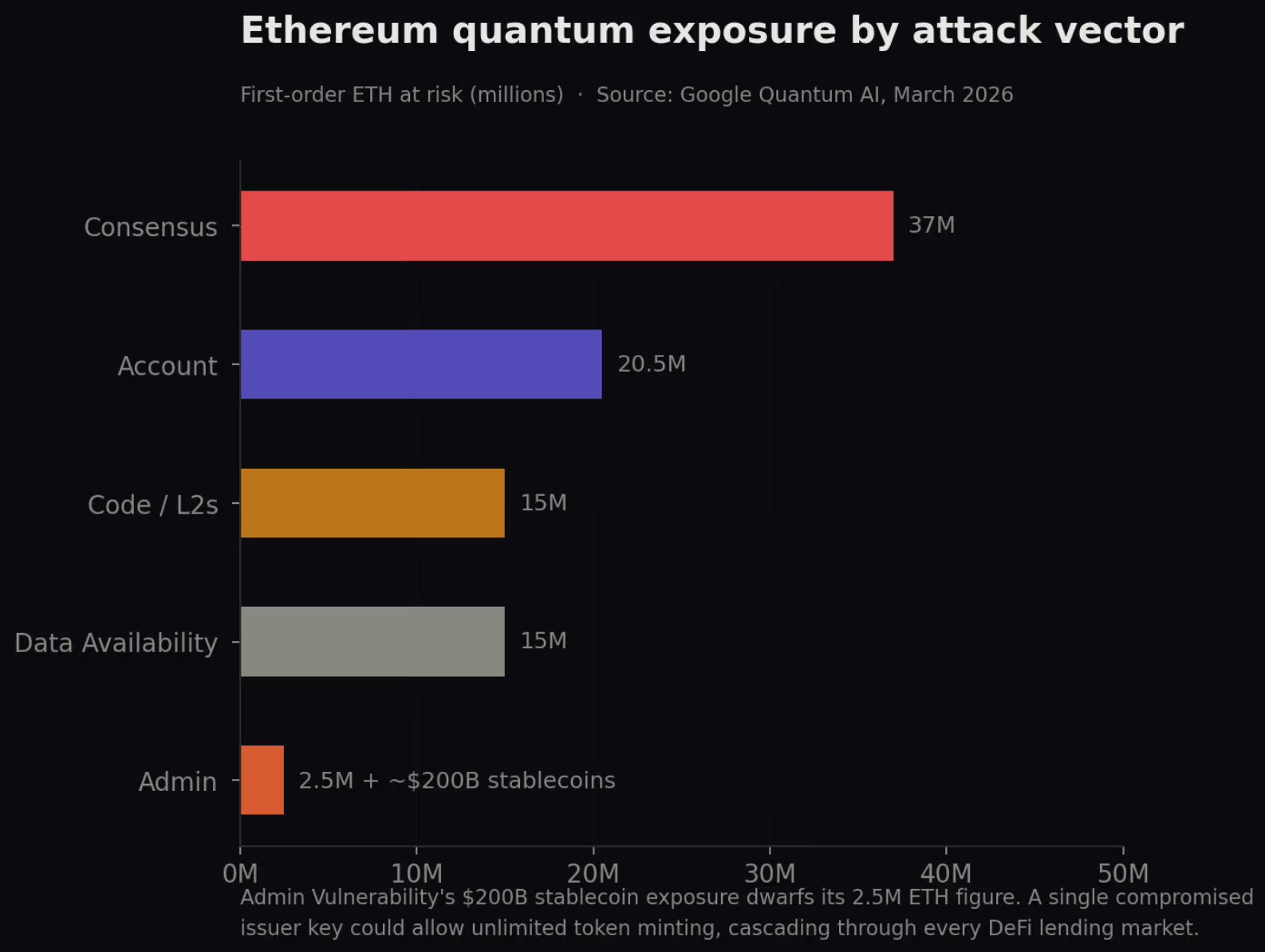

تتناول هذه الورقة البيضاء، التي كُتبت بالاشتراك بين Google والباحث الأساسي في مؤسسة إيثيريوم Justin Drake وأحد كبار خبراء التشفير في جامعة ستانفورد Dan Boneh، “5 مسارات قاتلة” محتملة من شأنها أن تُخترق بها إيثيريوم في المستقبل من أجهزة الكمبيوتر الكمية، وكل مسار من المحتمل أن يستهدف بدقة مفاصل الحياة المختلفة للإيثر، وإذا ما استندنا إلى أسعار العملات الحالية، فإن حجم الأصول المعرضة مباشرة للخطر قد تجاوز 100 مليار دولار، وإذا أُطلق تأثير الدومينو، فسيصعب تقدير حجم الكارثة.

مصدر الصورة: Google

- محافظ الحيتان العملاقة “عارية”

في عالم البيتكوين، يمكن إخفاء “المفتاح العام” للمستخدم خلف دالة تجزئة (Hash، نوع من البصمات الرقمية) قبل أن ينفق فعليًا. لكن على إيثيريوم، بمجرد أن يرسل المستخدم معاملة، يصبح المفتاح العام “مكشوفًا بشكل دائم” على سلسلة الكتل. ما لم يتم التخلي نهائيًا عن تلك الحسابات وتحويل الأموال بعيدًا، لا توجد طريقة لتبديلها.

تقدّر مجموعة Google أنه حتى محافظ الحيتان العملاقة التي يحتل رصيد إيثيريوم لديها المراكز الـ 1,000 الأولى (بإجمالي نحو 20.5 مليون إيثر) باتت بالكامل معرضة للخطر. إذا كان جهاز كمبيوتر كمي يحتاج فقط إلى 9 دقائق لفك تشفير مجموعة مفاتيح خاصة، ففي أقل من 9 أيام سيتم نهب محافظ هؤلاء الـ 1,000 حوت بالكامل.

- “المسؤول الفائق” الذي يمسك دفتر حياة DeFi

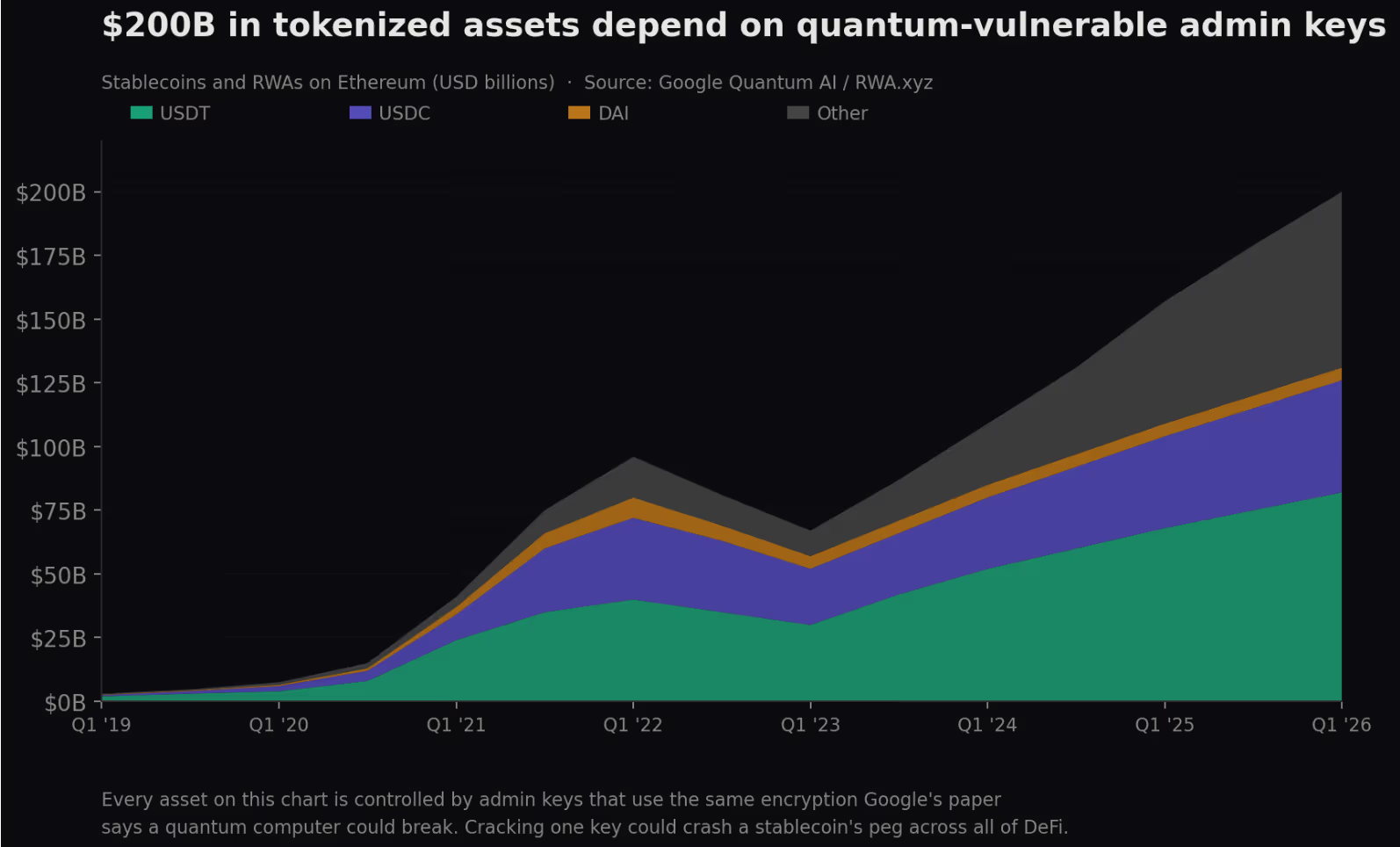

تدعم العقود الذكية في إيثيريوم الإقراض والتداول وإصدار عملات مستقرة، وعادةً ما تُمنح “الصلاحيات الخاصة” لعدد قليل من المسؤولين، مما يسمح لـ “المسؤول الفائق” بإيقاف العقد مؤقتًا وترقية كود البرمجية وحتى تحويل مبالغ هائلة من الأموال. وجد التقرير أن مفاتيح المسؤولين الخاصة بما لا يقل عن 70 عقدًا كبيرًا قد انكشفت على السلسلة، مما يشمل نحو 2.5 مليون إيثر.

والأكثر إثارة للرعب على مستوى فروة الرأس هو سلسلة التفاعلات التي تمتد إلى ما وراء الإيثر. فحسابات المسؤولين هذه تمتلك أيضًا “حق سك” عملات مستقرة رائدة مثل USDT و USDC. وبعبارة أخرى، بمجرد أن يخترق قراصنة كميون أحد هذه المفاتيح، يمكنهم إصدار رموز بشكل غير محدود كما لو كانت ماكينة طباعة، ما يؤدي إلى سلسلة تفاعلات في أسواق الإقراض التي تستخدم هذه الرموز كضمان.

تقدّر الورقة البيضاء أن هناك على إيثيريوم ما يصل إلى 200 مليار دولار من العملات المستقرة والأصول المرمّزة تعتمد على هذه المفاتيح الهشّة للمسؤولين.

مصدر الصورة: Google

- طبقة 2 تعتمد نفس مجموعة التشفير

من أجل رفع سرعة المعاملات، تتم معظم معاملات إيثيريوم عبر Layer 2 مثل Arbitrum و Optimism خارج السلسلة، ثم يتم إرجاع النتائج. لكن المشكلة تكمن في أن أدوات التشفير المدمجة في إيثيريوم والتي تعتمد عليها هذه Layer2 لا تمتلك جميعًا القدرة على “مقاومة فك التشفير الكمي”.

يقدّر التقرير بشكل تقريبي أنه في مختلف Layer2 وجسور الربط عبر السلاسل (cross-chain bridges)، يوجد ما لا يقل عن 15 مليون إيثر معرضين للخطر. حاليًا، فإن الشيء الوحيد الذي يُنظر إليه على أنه آمن هو StarkNet الذي يستخدم خوارزمية تجزئة (بدل خوارزمية توقيعات تعتمد على المنحنيات الإهليلجية).

- شن هجوم لإشلاء “نظام التكديس/الرهان”

تعتمد إيثيريوم على آلية “إثبات الحصة (Proof-of-Stake، PoS)” لضمان أمان الشبكة، حيث يقرر المدققون عبر التصويت أي المعاملات تكون صحيحة. لكن يرى التقرير أن آلية التحقق من التواقيع الرقمية التي تستخدمها هذه الأصوات أيضًا عرضة للاختراق عبر أجهزة الكمبيوتر الكمية.

حالياً، يوجد حوالي 37 مليون إيثر على مستوى الشبكة في حالة تكديس (رهان). إذا تمكن المهاجمون من السيطرة على ثلث (1/3) عقد التحقق، فيمكنهم إشلاء الشبكة، ما يؤدي إلى عدم إمكانية تأكيد المعاملات؛ وإذا سيطروا على ثلثي (2/3) عقد التحقق، فقد يتمكن المهاجمون حتى من الهيمنة بالكامل، وتعديل تاريخ السلسلة مباشرة.

يحذّر التقرير أيضًا بشكل خاص من أنه إذا كان الرهان/التكديس متركزًا بشكل زائد في مجموعات أموال كبيرة (مثل Lido الذي تبلغ حصته السوقية حوالي 20%)، فإن المهاجمين لا يحتاجون إلا إلى تركيز الهجوم على بنية تحتية مقدم خدمة واحد، ما يمكن أن يقلّل كثيرًا من زمن الهجوم.

- “ثغرة دائمة” لا تتطلب سوى فك التشفير مرة واحدة

يذكر التقرير مسار هجوم واحد هو الأكثر خصوصية والأكثر إثارة للقلق. تستخدم إيثيريوم نظامًا يُسمى “عينات توافر البيانات (Data Availability Sampling)” للتحقق مما إذا كانت بيانات المعاملات التي تُرجعها Layer2 موجودة بالفعل. وفي الإعدادات الأولية، ولّدت هذه المنظومة مجموعة من “الأرقام السرية المطلقة” التي كان ينبغي تدميرها بالكامل لاحقًا.

بمجرد أن يوظف المهاجمون أجهزة الكمبيوتر الكمية، يمكنهم استعادة هذه الأرقام السرية من البيانات العامة. والأخطر هو أنه بمجرد فك هذه المرة واحدة، ستتحول هذه الأرقام السرية إلى مجموعة أدوات يمكن أن تعمل بشكل دائم؛ حتى لو لم يستخدم المهاجمون أجهزة الكمبيوتر الكمية، فبإمكانهم تزوير أدلة التحقق من البيانات بشكل دائم.

حتى إن فريق Google وصف أداة هذه الثغرة بأنها “ذات قيمة تداول عالية”، وبمجرد أن تتسرب إلى السوق السوداء، ستتضرر جميع شبكات Layer2 التي تعتمد على نظام بيانات إيثيريوم Blob.

معركة إنقاذ مشروع بمئات المليارات من الدولارات: دفاع إيثيريوم ونقطة ضعفها

بالطبع، لا يجلس معسكر إيثيريوم مكتوف الأيدي. يكشف Justin Drake، معهد أبحاث مؤسسة إيثيريوم وأحد المؤلفين المشاركين للورقة البيضاء، أن المؤسسة قد دشّنت رسميًا الأسبوع الماضي بوابة أبحاث “ما بعد العصر الكمي (Post-quantum)”، كما أوضحت أن هذه الأبحاث مستمرة منذ أكثر من 8 سنوات، وأن شبكة الاختبار تتقدم بوتيرة أسبوعية، إضافة إلى وضع مخطط ترقية شوكات صلبة متعددة المراحل، في محاولة لتحقيق إدخال كامل لتقنيات التشفير المقاومة للكميات قبل عام 2029.

علاوة على ذلك، وبالمقارنة مع البيتكوين الذي ينتج كتلة واحدة كل 10 دقائق فقط، فإن إيثيريوم ينجز إصدار الكتل بسرعة فائقة خلال 12 ثانية فقط، ما يجعل صعوبة شن هجمات اعتراض المعاملات الفورية أعلى بكثير.

لكن الورقة البيضاء تذكّر أيضًا: حتى لو نجحت ترقية شبكة إيثيريوم الرئيسية، فإن آلاف العقود الذكية التي تم نشرها بالفعل على السلسلة لن تحصل على “مناعة تلقائية”.

وهذا يعني أن كل بروتوكول DeFi، وكل جسر عبر السلاسل، وكل شبكة Layer2، يجب أن تترقي أكوادها وتستبدل مفاتيحها على حدة. وفي عالم لامركزي، لا توجد أي جهة مركزية قادرة على إجبار الجميع على الضغط على زر الترقية. بالنسبة إلى النظام الإيكولوجي للعملات المشفرة، فإن معركة البقاء ضد سباق التقنيات الكمية ليست سوى بدأت للتو بإطلاق إشارة الانطلاق.

- نُشر هذا المقال بإذن من: 《Block Ke》

- العنوان الأصلي: 《كشف “5 مسارات هجوم كمية”! تحذير Google: أصول بقيمة 100 مليار دولار معرضة للخطر على إيثيريوم》

- المؤلف الأصلي: Block Mei MEL